Napisane w języku C#, z przeznaczeniem dla platformy .NET Framework.

Wszystkie narzędzia są skompilowane jako aplikacje Windows GUI w postaci plików wykonywalnych .exe z nagłówkiem MZ.

Licencja: Bezpłatne do użytku osobistego i komercyjnego

LiveProcessMonitor.exe

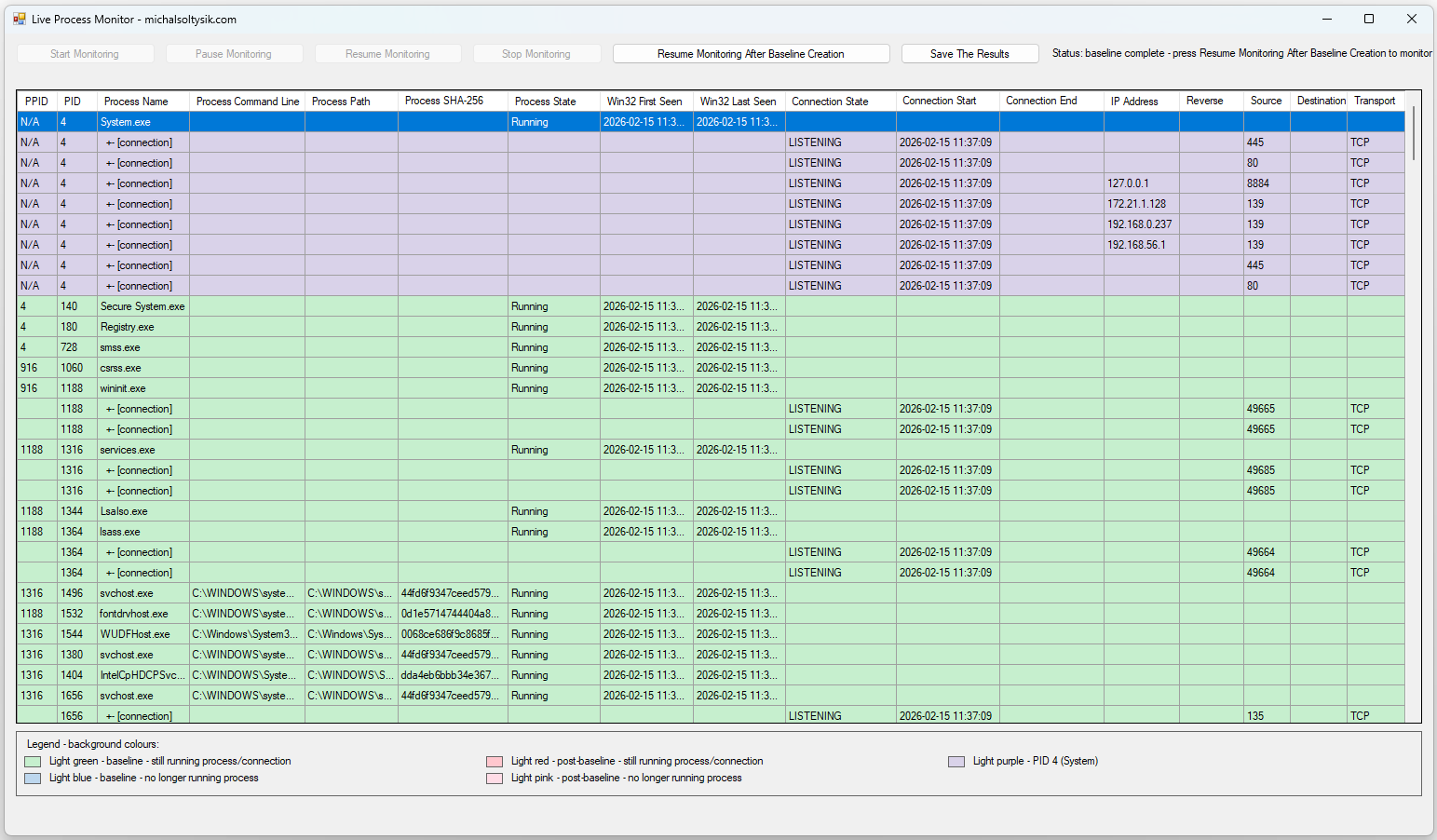

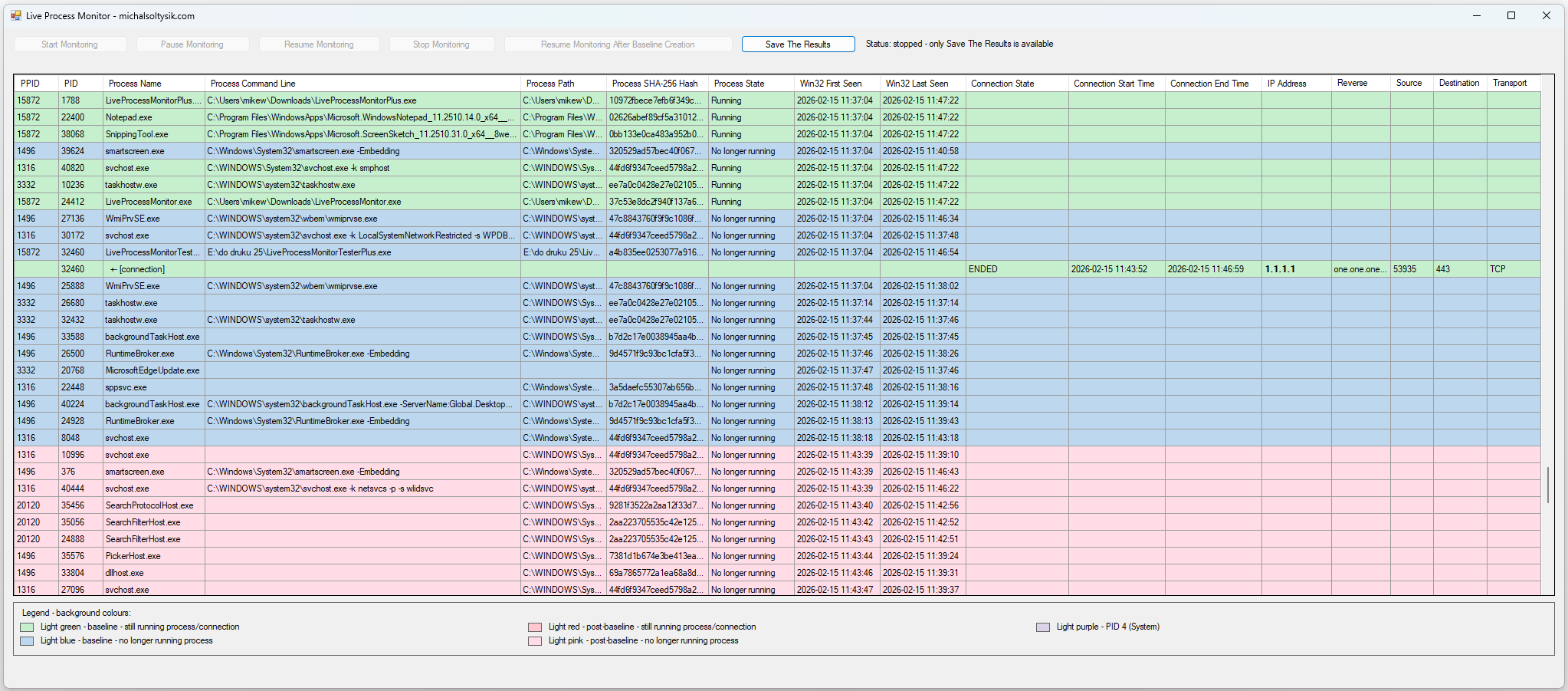

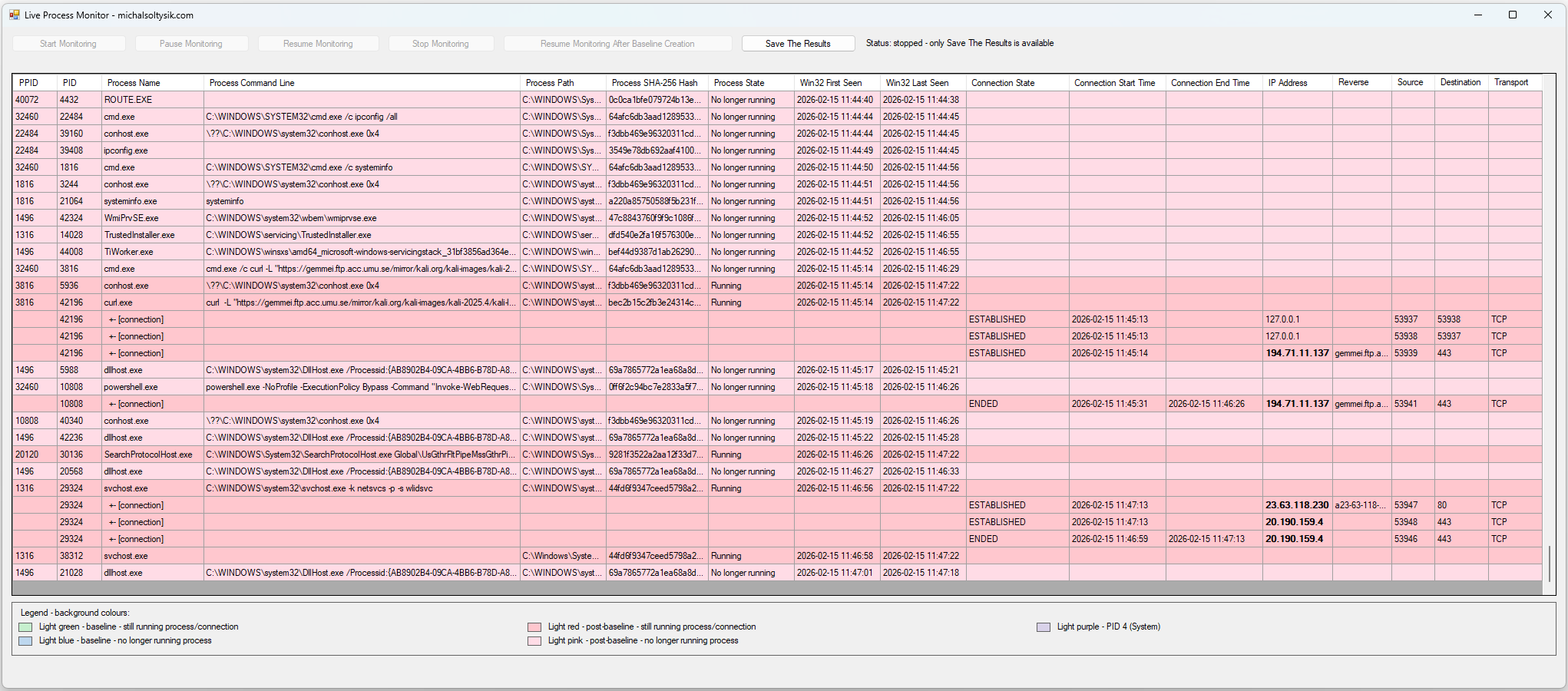

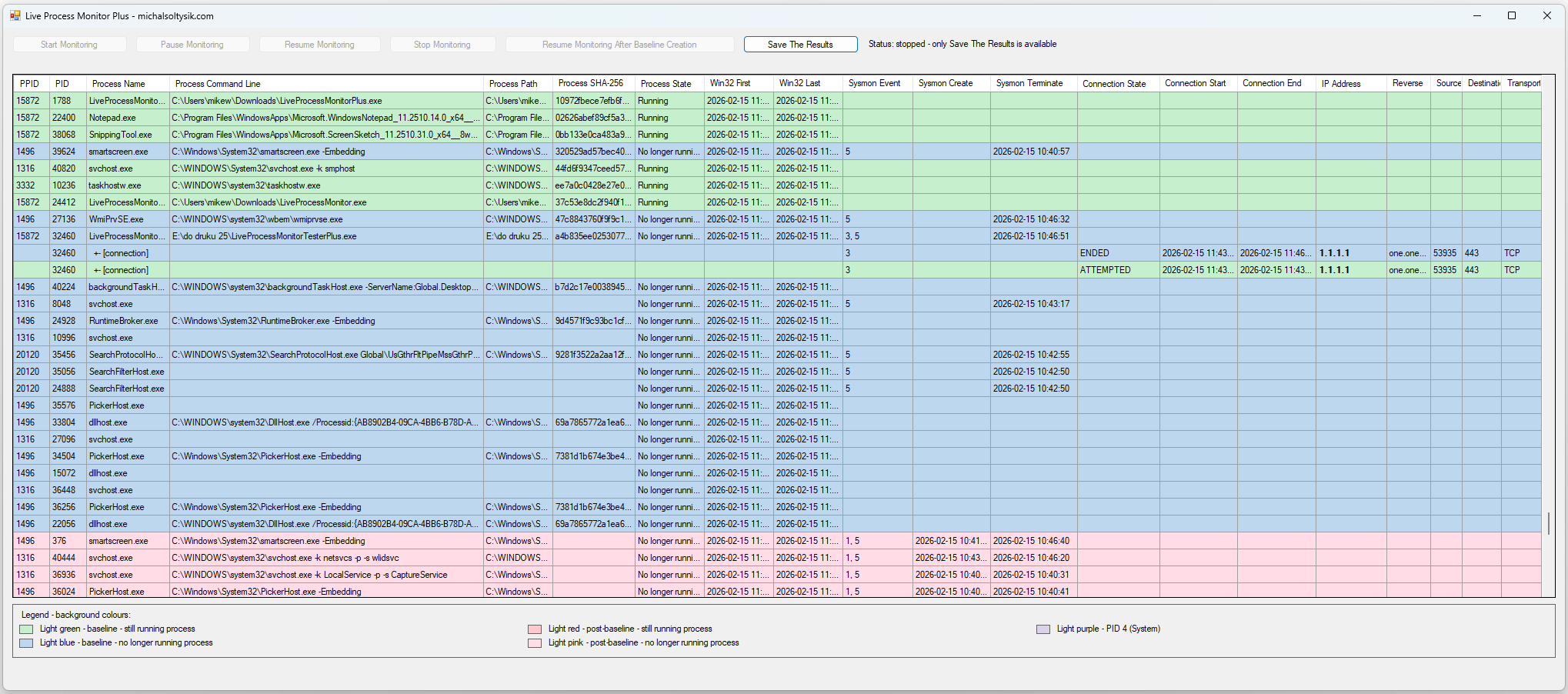

Cel: Live Live Process Monitor to narzędzie typu GUI dla systemu Windows, przeznaczone do monitorowania procesów oraz aktywności sieciowej punktu końcowego w oparciu o model baseline-driven. Umożliwia ono utworzenie stanu bazowego (baseline) aktualnie uruchomionych procesów wraz z ich aktywnością sieciową, a następnie przejście do ciągłego monitorowania po utworzeniu baseline w celu wykrywania nowych procesów, procesów zakończonych oraz zmian w połączeniach sieciowych TCP i UDP. W przeciwieństwie do narzędzi prezentujących jedynie chwilowy, bieżący stan systemu, Live Process Monitor nie usuwa obserwacji zebranych po utworzeniu baseline. Cała aktywność procesów i sieci po baseline jest stale gromadzona, zachowywana i prezentowana w formie historii audytowej, co pozwala na analizę pełnej sekwencji zdarzeń bez utraty kontekstu. Narzędzie koreluje metadane procesów, linie poleceń, hashe plików wykonywalnych oraz aktywne punkty końcowe sieci w jednym, spójnym widoku, wspierając reagowanie na incydenty, analizę malware oraz bieżącą triage punktu końcowego.

Zasady projektowe:

- Podejście baseline-first, w którym cała aktywność zaobserwowana podczas tworzenia baseline jest traktowana jako zaufany stan referencyjny.

- Monitorowanie po baseline, które wyróżnia wyłącznie nowe lub zmienione procesy, przy jednoczesnym zachowaniu pełnej widoczności historycznej.

- Retencja dowodowa oparta na sesji – procesy i połączenia pozostają widoczne nawet po zakończeniu, co umożliwia analizę śledczą.

Model monitorowania oparty na baseline:

- Narzędzie działa w dwóch wyraźnie oddzielonych fazach: tworzenia baseline oraz monitorowania po baseline.

- Dane baseline reprezentują początkowy, znany stan systemu i są wizualnie oddzielone od aktywności po baseline.

- Monitorowanie po baseline wyróżnia wyłącznie procesy i połączenia sieciowe zaobserwowane po zakończeniu tworzenia baseline.

- Taka architektura umożliwia szybką, wizualną identyfikację podejrzanej lub nieoczekiwanej aktywności bez konieczności wcześniejszej znajomości systemu.

- Wszystkie dane istnieją wyłącznie w pamięci bieżącej sesji, o ile użytkownik nie zdecyduje się ich jawnie wyeksportować.

Co robi aplikacja:

- Tworzy migawkę baseline uruchomionych procesów z wykorzystaniem natywnych mechanizmów systemu Windows (WMI oraz API systemowe).

- Zbiera szczegółowe metadane procesów, w tym relacje rodzic-dziecko, ścieżki do plików wykonywalnych, linie poleceń oraz hashe SHA-256.

- Monitoruje cykl życia procesów w czasie rzeczywistym, obejmujący uruchomienie i zakończenie procesu.

- Enumeruje aktywne punkty końcowe TCP i UDP oraz koreluje je z procesami właścicielskimi na podstawie PID.

- Śledzi historię połączeń sieciowych dla każdego procesu, w tym czas pierwszego zaobserwowania, ostatniego wystąpienia oraz moment zakończenia połączeń TCP.

- Opcjonalnie wykonuje odwrotne rozwiązywanie DNS dla publicznych adresów IP zdalnych hostów, dostarczając podstawowego kontekstu.

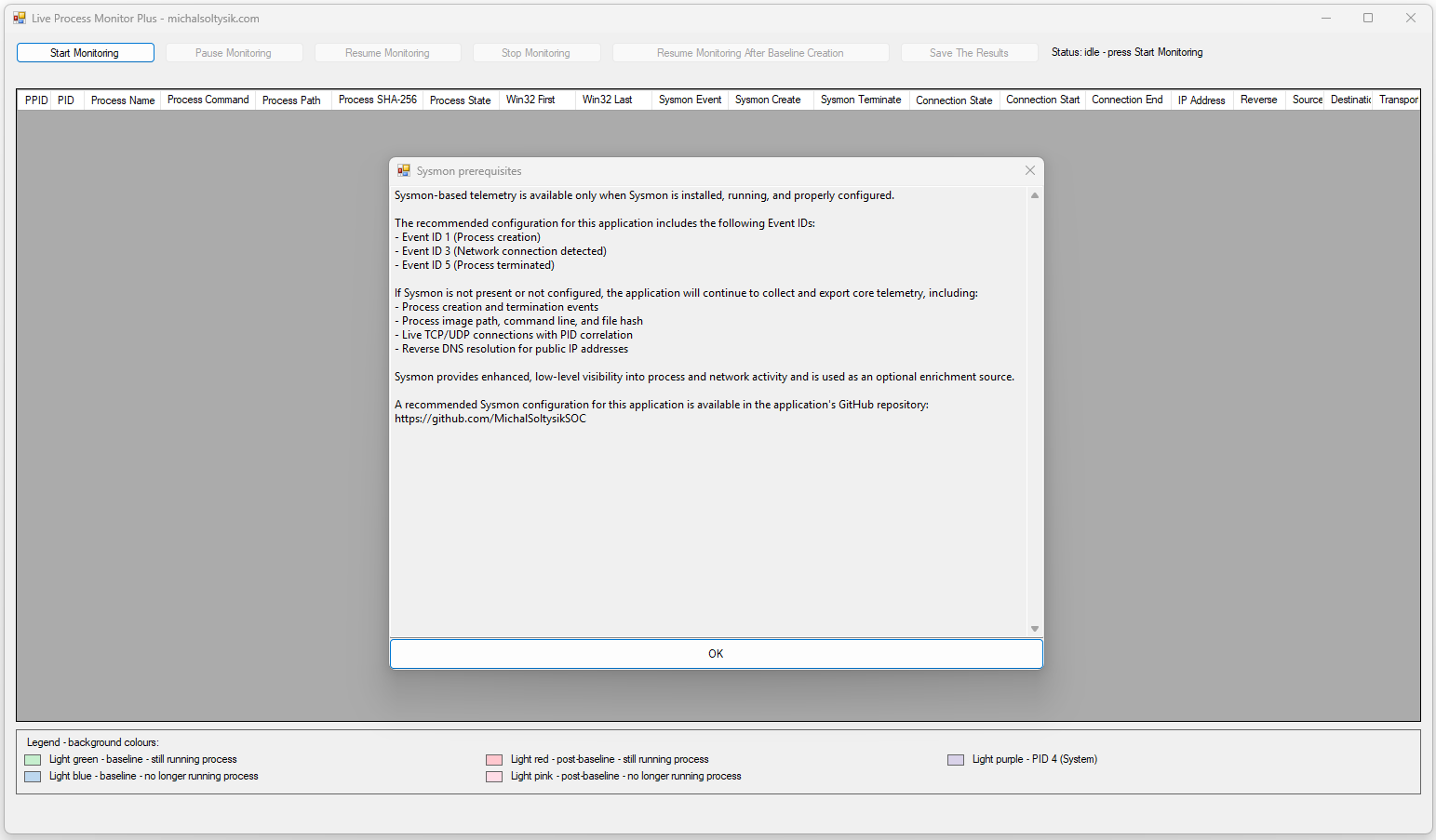

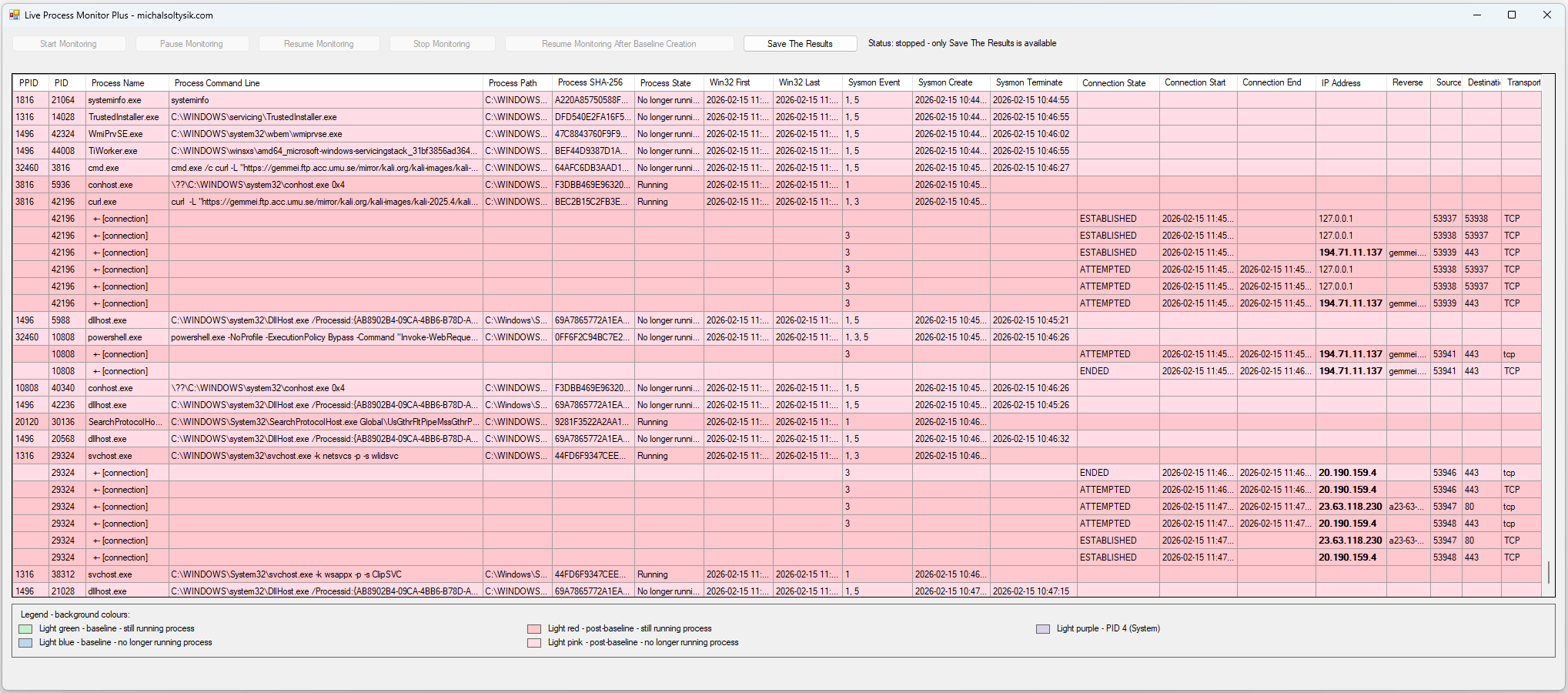

LiveProcessMonitorPlus.exe

Cel: Live Process Monitor Plus rozszerza model monitorowania oparty na baseline poprzez korelację natywnej telemetrii systemu Windows z opcjonalnymi danymi zdarzeń Sysmona, zapewniając głębszą widoczność osi czasu zdarzeń przy zachowaniu tego samego przepływu pracy oraz zasad interfejsu użytkownika.

Wzbogacanie danych oparte na Sysmonie (opcjonalne):

Gdy Sysmon jest zainstalowany, uruchomiony i poprawnie skonfigurowany, Live Process Monitor Plus wzbogaca dane o procesach i aktywności sieciowej o dodatkową, niskopoziomową telemetrię:

- Koreluje zdarzenia Sysmon Event ID 1 (utworzenie procesu) z istniejącymi wierszami procesów.

- Koreluje zdarzenia Sysmon Event ID 5 (zakończenie procesu), umożliwiając precyzyjne rejestrowanie czasu zakończenia procesu.

- Koreluje zdarzenia Sysmon Event ID 3 (próby oraz nawiązania połączeń sieciowych) z istniejącymi lub nowo zaobserwowanymi połączeniami.

- Wyświetla wszystkie zaobserwowane zdarzenia Sysmona (Event ID 1, 3 i 5) przypisane do danego procesu w dedykowanej kolumnie.

- Dodaje jednoznaczne znaczniki czasu oparte na Sysmonie dla momentu utworzenia i zakończenia procesu.

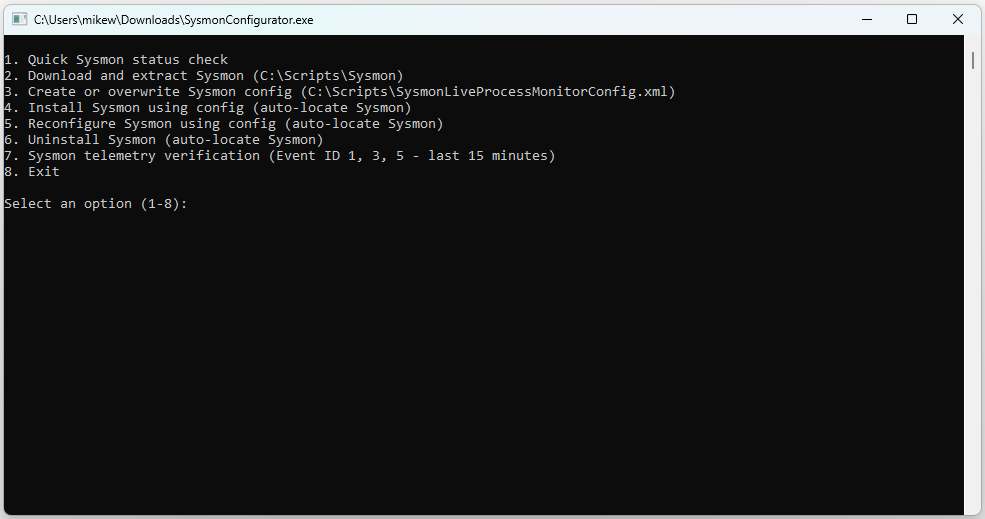

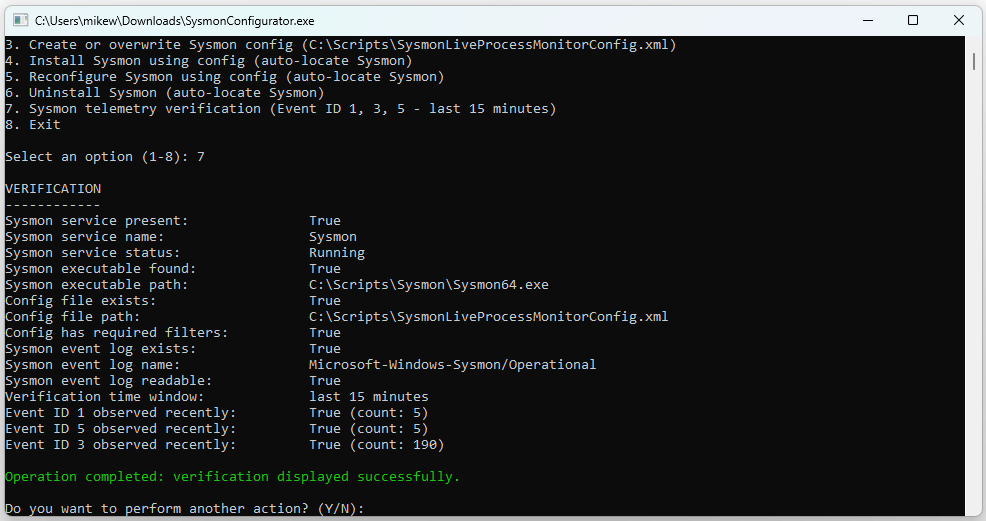

Aby włączyć integrację z Sysmon w aplikacji Live Process Monitor Plus, Sysmon musi być zainstalowany, uruchomiony i skonfigurowany z użyciem odpowiedniego pliku konfiguracyjnego, który umożliwia rejestrowanie zdarzeń o identyfikatorach 1, 3 i 5.

Do automatycznej konfiguracji można wykorzystać narzędzie SysmonConfigurator.exe.

Napisane w języku C#, z przeznaczeniem dla platformy .NET Framework.

Wszystkie narzędzia są skompilowane jako aplikacje Windows GUI w postaci plików wykonywalnych .exe z nagłówkiem MZ.

Licencja: Bezpłatne do użytku osobistego i komercyjnego

ActiveEndpointHashIPInspectorv1.1.exe

Cel: Active Endpoint Hash & IP Inspector to zestaw narzędzi Windows GUI, który łączy pięć modułów inspekcji punktu końcowego w jednej aplikacji z zakładkami. Został zaprojektowany do szybkiego tworzenia linii bazowej oraz dalszego threat huntingu poprzez połączenie lokalnej inspekcji punktu końcowego z opcjonalnym wzbogacaniem reputacyjnym przy użyciu VirusTotal oraz AbuseIPDB.

Ważna informacja – zewnętrzne API reputacyjne:

- Aplikacja opcjonalnie integruje się z zewnętrznymi serwisami reputacyjnymi (VirusTotal oraz AbuseIPDB) w celu wzbogacenia zebranych artefaktów o kontekstową inteligencję.

- Przy pierwszym uruchomieniu aplikacja wyświetla obowiązkowe okna informacyjne wyjaśniające limity użycia API, ograniczenia licencyjne oraz warunki dopuszczalnego użycia.

- Użytkownicy muszą jawnie zaakceptować te informacje, aby kontynuować. Odrzucenie akceptacji uniemożliwia dalsze korzystanie z aplikacji.

- Akceptując komunikaty, użytkownicy potwierdzają, że rozumieją obowiązujące limity API, są uprawnieni do korzystania z podanych kluczy API oraz przyjmują pełną odpowiedzialność za sposób użycia narzędzia i zintegrowanych usług.

- Sprawdzenia reputacyjne są opcjonalne. Gdy klucze API nie zostaną podane, wszystkie moduły inspekcji pozostają w pełni funkcjonalne, a jedynie końcowe kolumny związane z reputacją pozostają niewypełnione.

Uwaga: Użytkownicy są odpowiedzialni za zapewnienie zgodności z aktualnymi Warunkami Świadczenia Usług VirusTotal oraz AbuseIPDB. Limity API, warunki licencyjne oraz polityki mogą ulegać zmianom w czasie.

Struktura aplikacji:

ActiveEndpointHashIPInspectorv1.1.exe jest główną aplikacją oraz ujednoliconym punktem wejściowym dla całego zestawu narzędzi.

Aplikacja hostuje pięć modułów inspekcji punktu końcowego w ramach pojedynczego interfejsu TabControl. Każdy moduł jest zaimplementowany jako dedykowany UserControl i osadzony jako osobna zakładka.

Sama główna aplikacja nie wykonuje logiki skanowania. Do jej obowiązków należy:

- hostowanie i orkiestracja modułów,

- prezentacja ujednoliconego interfejsu użytkownika,

- wymuszanie komunikatów startowych oraz akceptacji odpowiedzialności,

- obsługa opcjonalnego wprowadzania kluczy API dla bieżącej sesji,

- oraz zapewnienie spójnego modelu pracy we wszystkich modułach.

Doświadczenie użytkownika:

- Wszystkie możliwości inspekcji są dostępne w jednym zintegrowanym interfejsie GUI, co pozwala analitykom przełączać się między perspektywami punktu końcowego bez uruchamiania wielu plików wykonywalnych.

- Każdy osadzony moduł stosuje spójny model operacyjny:

- skanowanie zorientowane na linie bazowe,

- możliwość pauzowania i wznawiania długotrwałych sprawdzeń reputacyjnych,

- tryby Skip ograniczone do wykrywania nowych artefaktów w ramach danej zakładki,

- oraz funkcje eksportu do plików CSV zaimplementowane w każdym module.

- Aplikacja zapewnia jednolity wygląd, zachowanie oraz układ kontrolek we wszystkich modułach, aby ograniczyć obciążenie poznawcze analityka podczas prowadzonych analiz.

Podsumowanie: ActiveEndpointHashIPInspectorv1.1.exe jest warstwą nadrzędną oraz orkiestratorem pięciomodułowego zestawu narzędzi do inspekcji punktów końcowych systemu Windows. Zapewnia jeden ujednolicony interfejs użytkownika, wymusza odpowiedzialne korzystanie z API, zarządza opcjonalnymi kluczami sesyjnymi oraz osadza poszczególne moduły inspekcji jako zakładki, wspierając analizę punktów końcowych opartą na liniach bazowych oraz działania threat huntingowe.

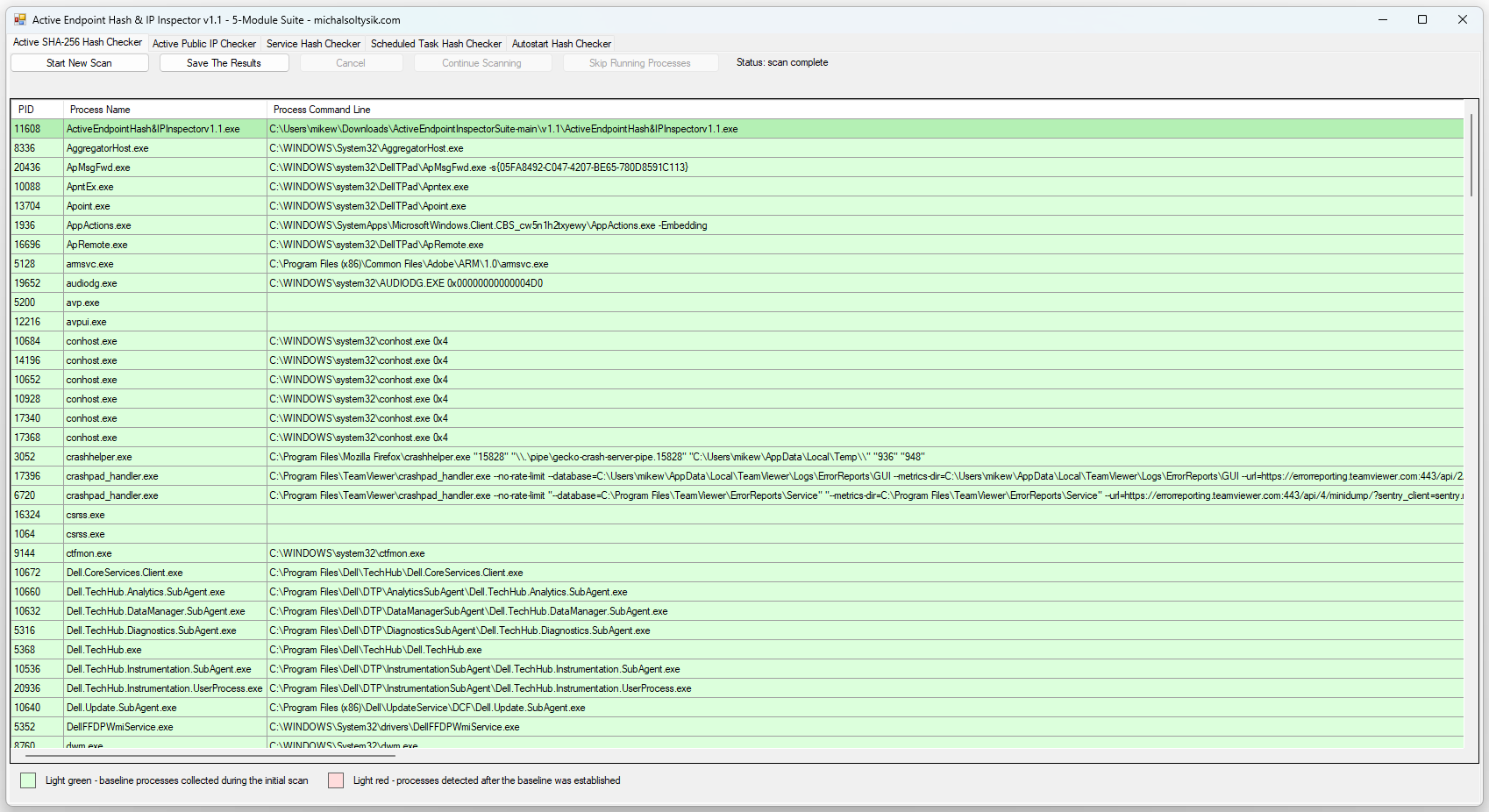

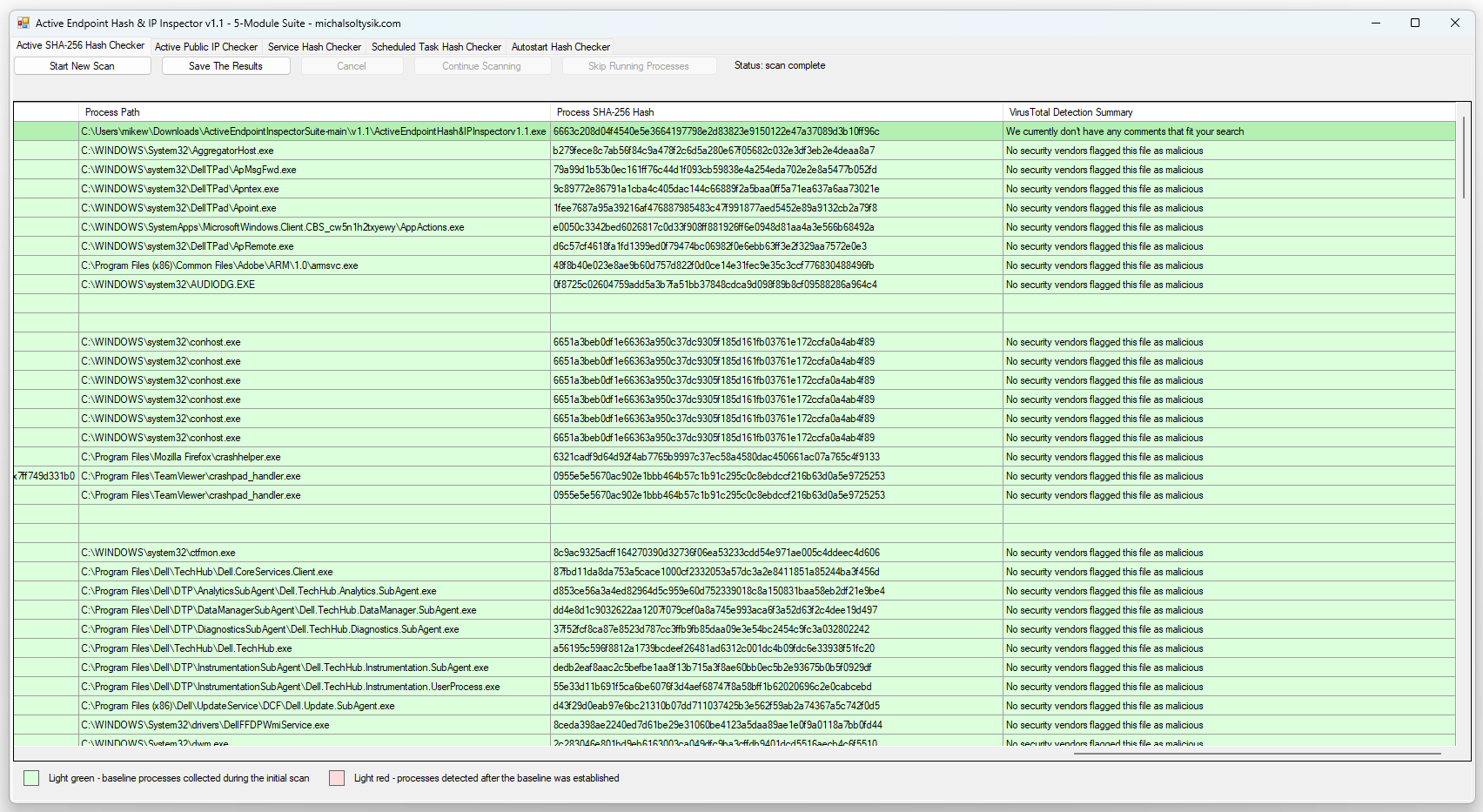

ActiveSHA256HashCheckerv1.1.exe

Cel: Active SHA-256 Hash Checker to narzędzie Windows GUI zaprojektowane do szybkiego triage punktu końcowego w zakresie aktualnie uruchomionych procesów. Aplikacja enumeruje działające procesy, oblicza sumy kontrolne SHA-256 ich plików wykonywalnych na dysku oraz opcjonalnie wzbogaca te hashe o dane reputacyjne z VirusTotal w celu wsparcia tworzenia linii bazowej oraz dalszego threat huntingu.

Interfejs użytkownika i prezentowane dane:

Aplikacja wyświetla tabelę zawierającą następujące kolumny:

- PID

- Nazwa procesu (znormalizowana do postaci z rozszerzeniem .exe)

- Ścieżka procesu

- Hash SHA-256 procesu

- Podsumowanie detekcji VirusTotal

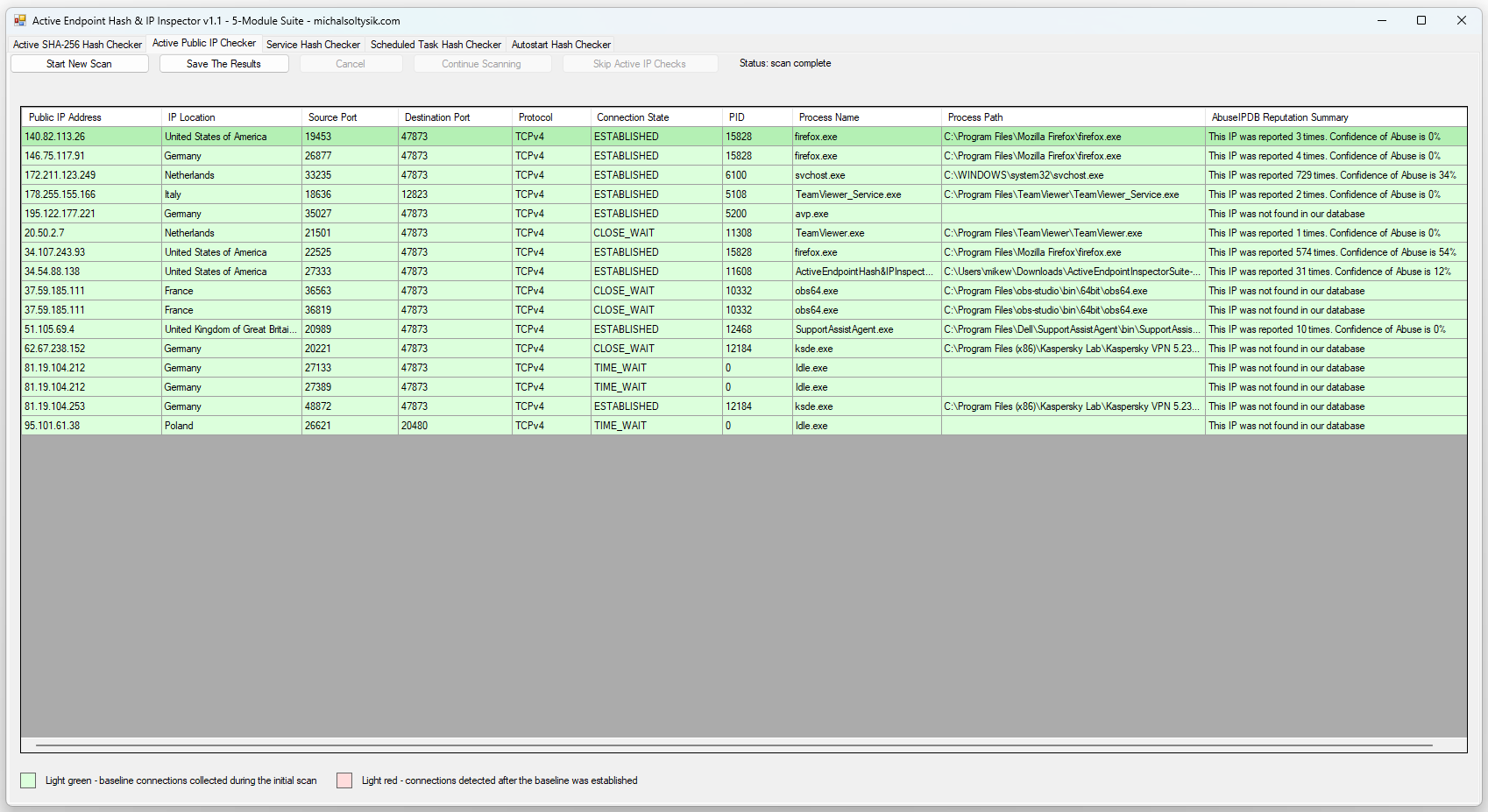

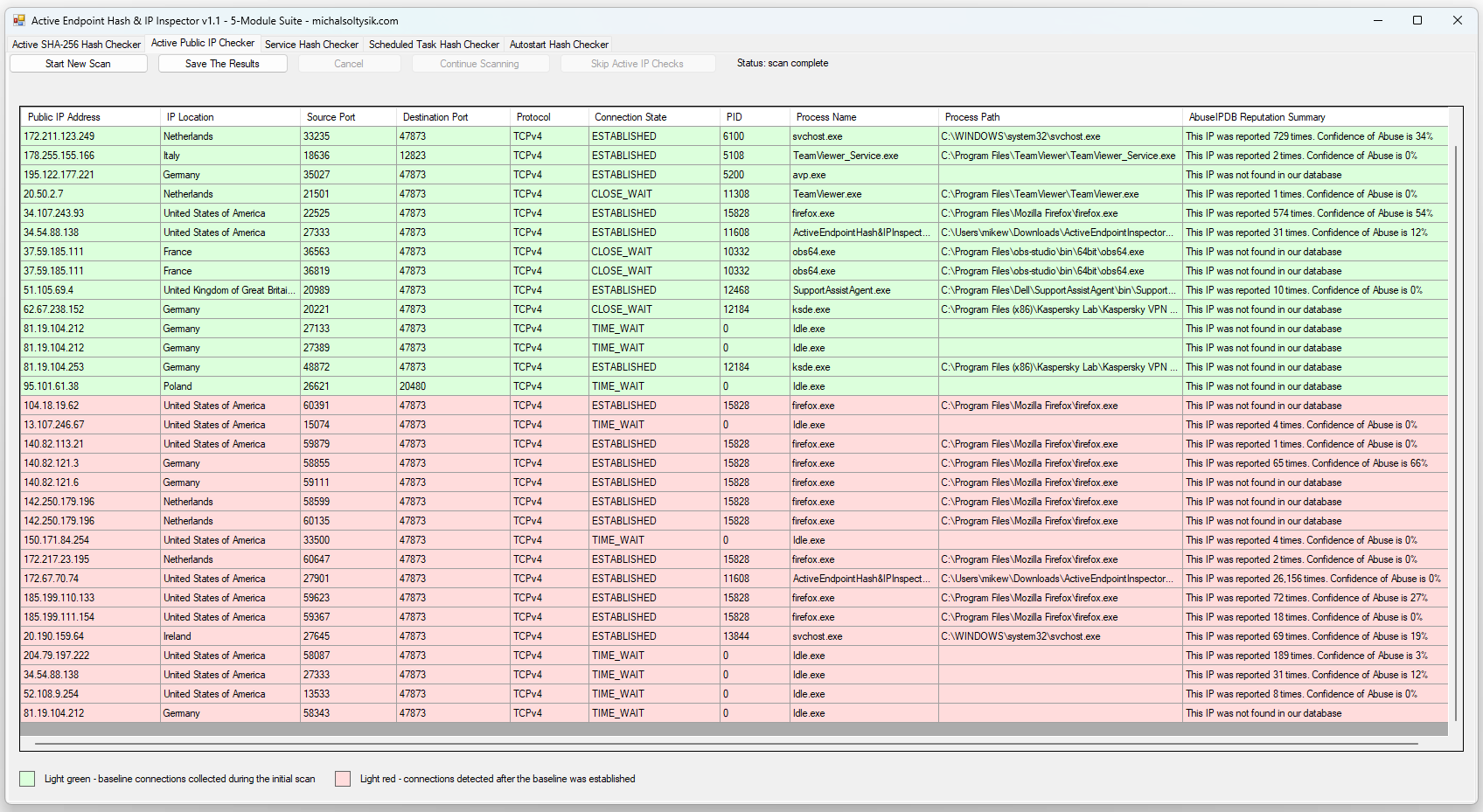

ActivePublicIPCheckerv1.1.exe

Cel: Active Public IP Checker to narzędzie Windows GUI zaprojektowane do triage sieciowego punktu końcowego. Enumeruje aktywne połączenia TCP, odfiltrowuje niepubliczne zdalne punkty końcowe, koreluje każde połączenie z procesem, który je posiada, oraz opcjonalnie wzbogaca publiczne adresy IP o dane reputacyjne z AbuseIPDB w celu wsparcia tworzenia linii bazowej oraz dalszego threat huntingu.

Interfejs użytkownika i prezentowane dane:

Aplikacja wyświetla tabelę aktualizowaną na bieżąco z następującymi kolumnami:

- Publiczny adres IP

- Lokalizacja IP

- Port źródłowy

- Port docelowy

- Protokół

- Stan połączenia

- PID

- Nazwa procesu

- Ścieżka procesu

- Podsumowanie reputacji AbuseIPDB

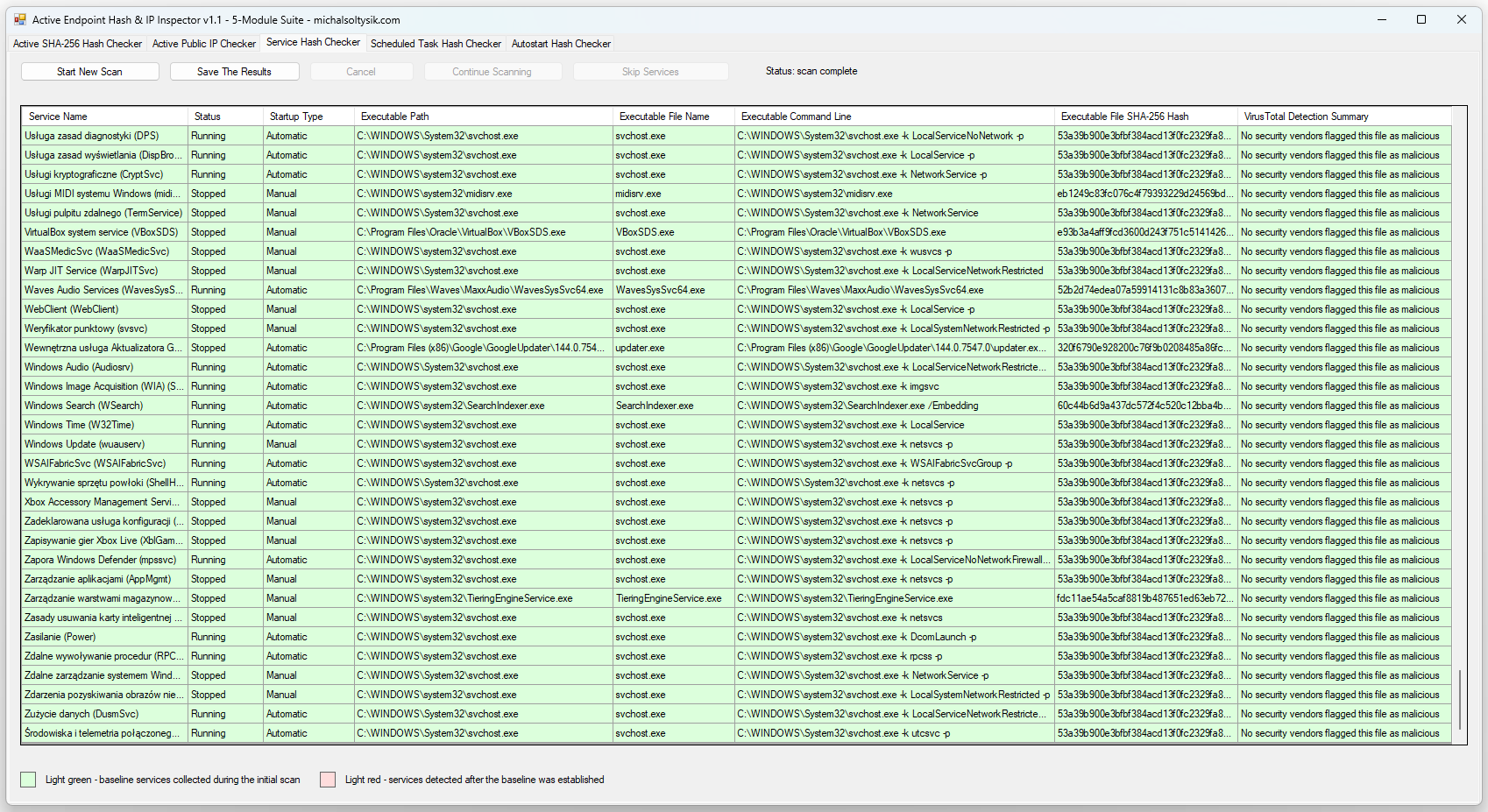

ServiceHashCheckerv1.1.exe

Cel: Service Hash Checker to narzędzie Windows GUI zaprojektowane do triage punktu końcowego w oparciu o usługi systemowe. Inwentaryzuje usługi systemu Windows, wyodrębnia ścieżki plików wykonywalnych i linie poleceń, oblicza sumy kontrolne SHA-256 binariów usług na dysku oraz opcjonalnie wzbogaca te hashe o podsumowania detekcji VirusTotal, wspierając tworzenie linii bazowej oraz threat hunting ukierunkowany na mechanizmy persystencji systemowej.

Interfejs użytkownika i prezentowane dane:

Aplikacja wyświetla tabelę aktualizowaną na bieżąco z następującymi kolumnami:

- Nazwa usługi

- Status

- Typ uruchamiania

- Ścieżka pliku wykonywalnego

- Nazwa pliku wykonywalnego

- Linia poleceń pliku wykonywalnego

- Hash SHA-256 pliku wykonywalnego

- Podsumowanie detekcji VirusTotal

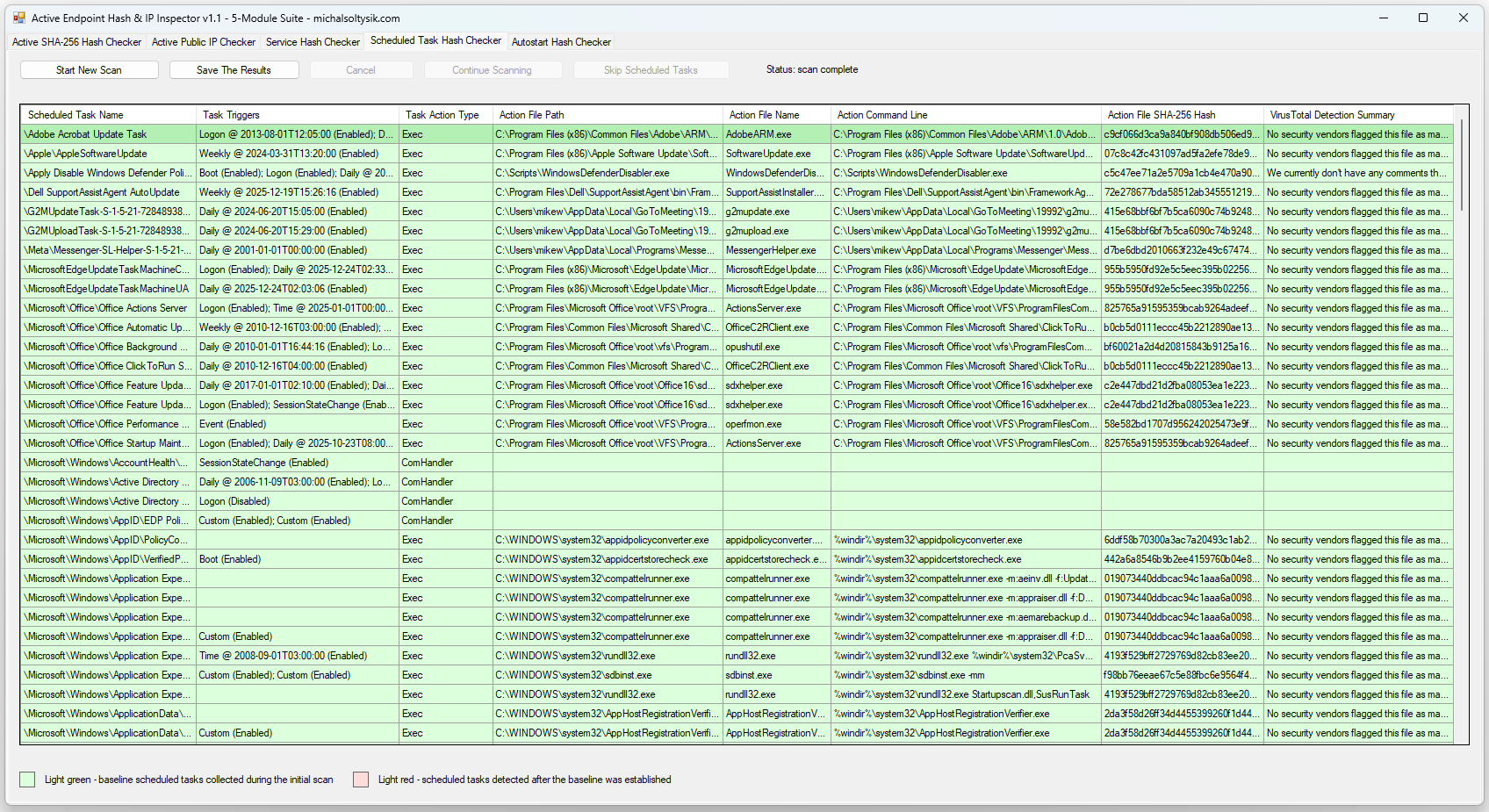

ScheduledTaskHashCheckerv1.1.exe

Cel: Scheduled Task Hash Checker to narzędzie Windows GUI zaprojektowane do analizy persystencji systemowej oraz threat huntingu ukierunkowanego na Zaplanowane zadania systemu Windows. Aplikacja enumeruje zaplanowane zadania, rozwija je do poziomu pojedynczych akcji, oblicza sumy kontrolne SHA-256 plików wykonywalnych akcji oraz opcjonalnie wzbogaca te hashe o podsumowania detekcji VirusTotal, wspierając tworzenie linii bazowej i wykrywanie nowo wprowadzonych mechanizmów persystencji systemowej.

Interfejs użytkownika i prezentowane dane:

Aplikacja wyświetla tabelę aktualizowaną na bieżąco z następującymi kolumnami:

- Nazwa zaplanowanego zadania

- Wyzwalacze zadania

- Typ akcji zadania

- Ścieżka pliku akcji

- Nazwa pliku akcji

- Linia poleceń akcji

- Hash SHA-256 pliku akcji

- Podsumowanie detekcji VirusTotal

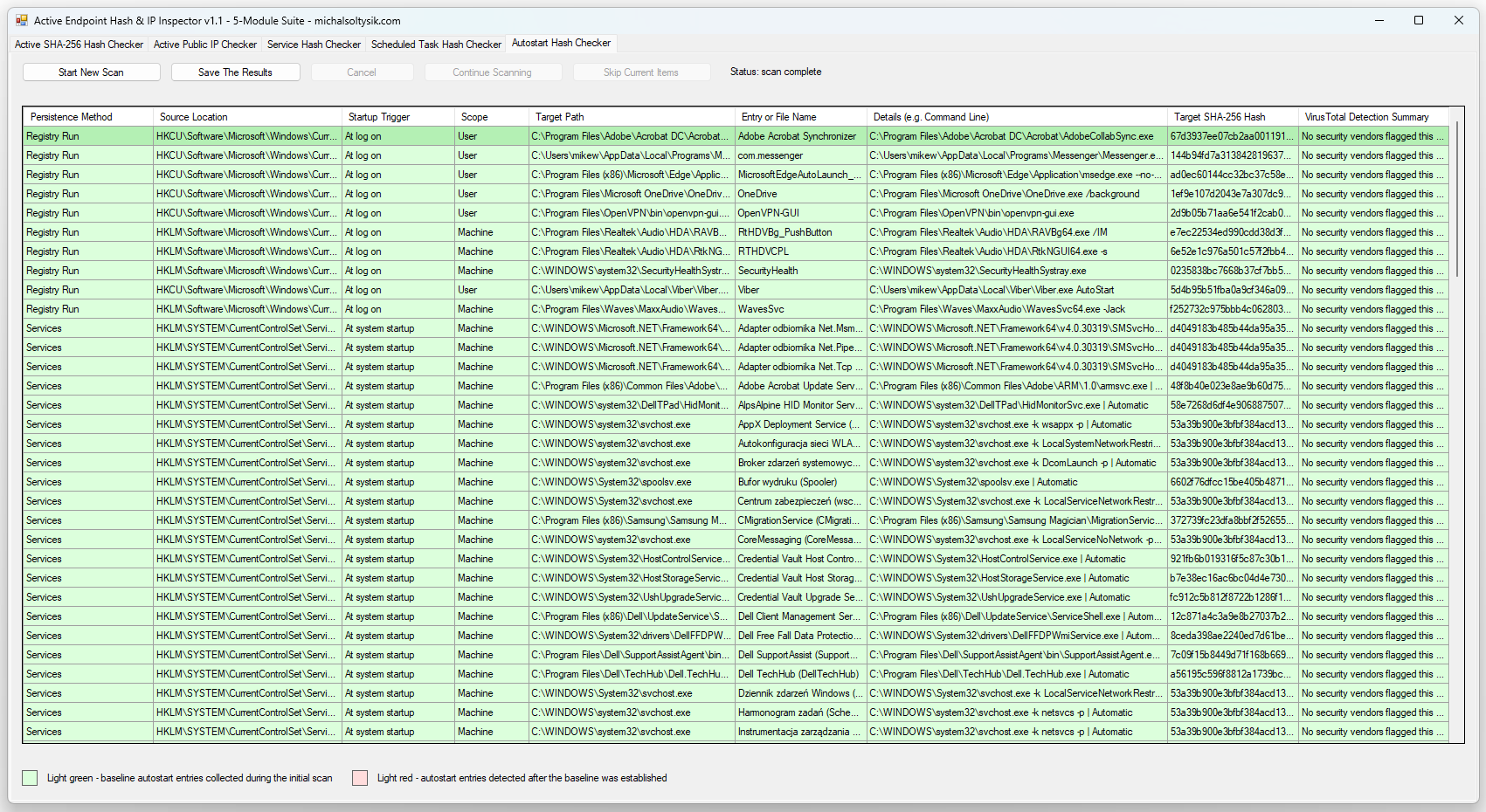

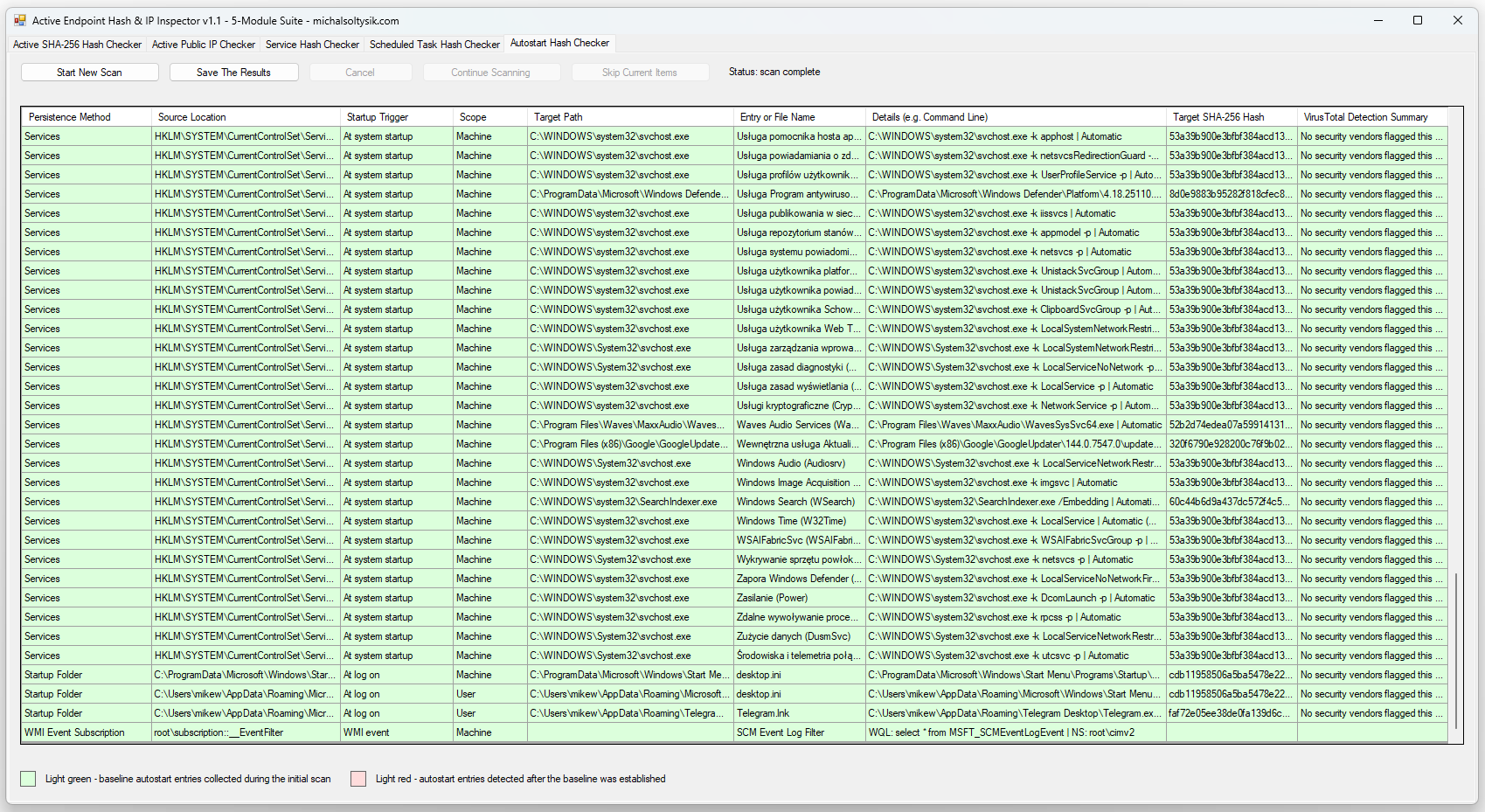

AutostartHashCheckerv1.1.exe

Cel: Autostart Hash Checker to narzędzie Windows GUI zaprojektowane do triage mechanizmów persystencji systemowej oraz threat huntingu. Agreguje ono typowe mechanizmy autostartu systemu Windows, rozwiązuje pliki wykonywalne stojące za poszczególnymi wpisami, oblicza sumy kontrolne SHA-256 tych plików oraz opcjonalnie wzbogaca wyniki o podsumowania detekcji z VirusTotal, wspierając tworzenie linii bazowej i wykrywanie nowo wprowadzonych mechanizmów persystencji systemowej.

Interfejs użytkownika i prezentowane dane:

Aplikacja wyświetla tabelę aktualizowaną na bieżąco z następującymi kolumnami:

- Metoda persystencji systemowej

- Lokalizacja źródła

- Wyzwalacz uruchomienia

- Zakres

- Ścieżka docelowa

- Nazwa wpisu lub pliku

- Szczegóły (np. linia poleceń)

- Hash SHA-256 celu

- Podsumowanie detekcji VirusTotal

Napisane w: PowerShell (uruchamiane w ramach opartego na .NET środowiska Windows PowerShell) oraz C# (w oparciu o .NET Framework 4.x).

Wszystkie narzędzia są skompilowane do plików wykonywalnych .exe z nagłówkiem pliku MZ.

Licencja: Bezpłatne do użytku osobistego i komercyjnego

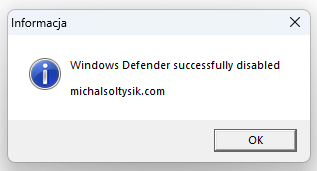

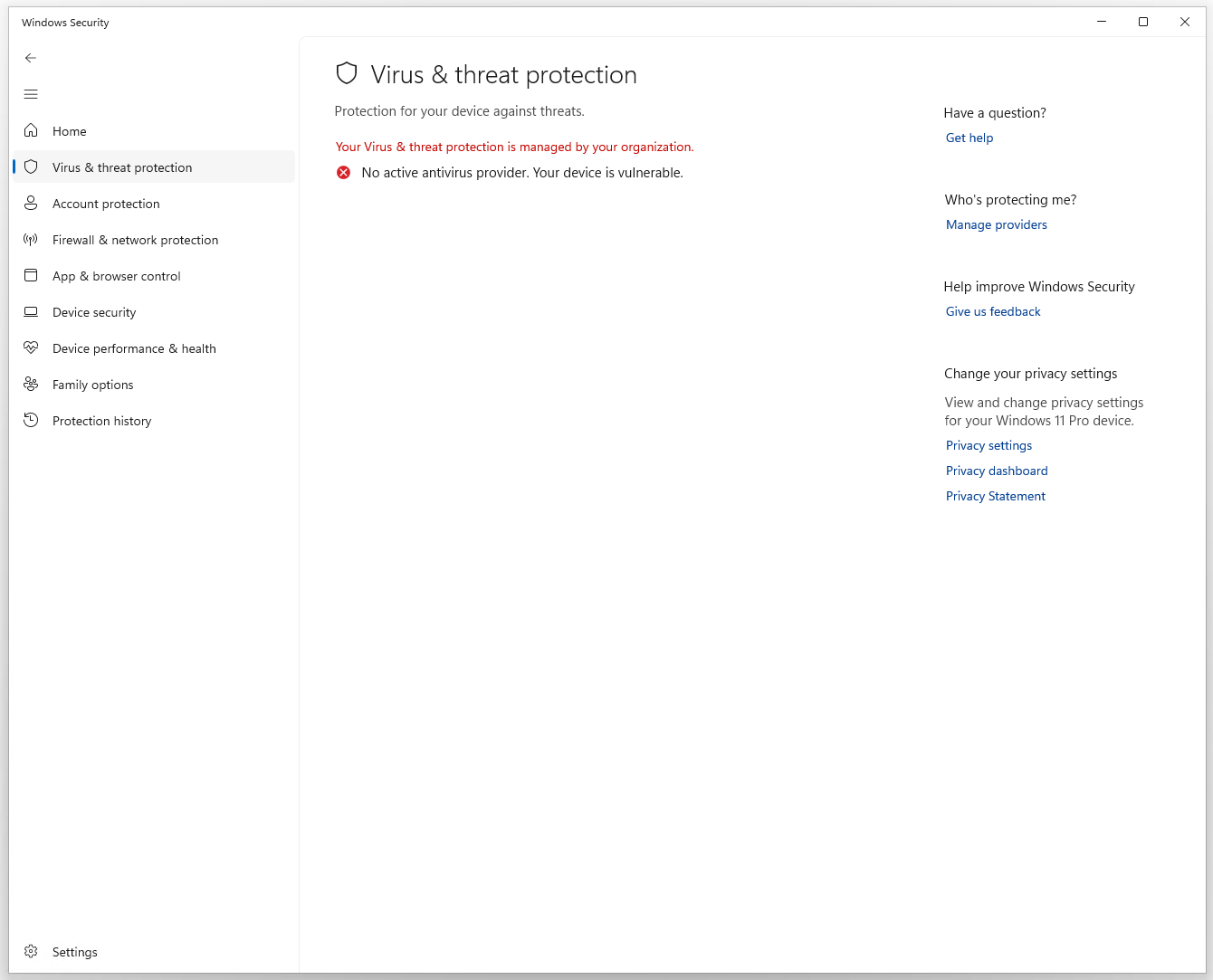

WindowsDefenderDisabler.exe

Cel: narzędzie Windows przeznaczone dla laboratoriów SOC oraz kontrolowanych środowisk testowych, służące do wyłączania 16 komponentów Windows Defender (9 funkcjonalnych mechanizmów ochrony oraz 7 usług i sterowników) w celu wsparcia badań nad malware, inżynierii detekcji oraz szkoleń blue team.

Ważna informacja:

- Narzędzie modyfikuje krytyczną konfigurację zabezpieczeń Windows Defender poprzez egzekwowanie ustawień na poziomie rejestru oraz usług, przeznaczone wyłącznie dla izolowanych laboratoriów SOC i kontrolowanych środowisk testowych.

- Niewłaściwe użycie w środowisku produkcyjnym, sieci korporacyjnej lub systemie niezarządzanym może znacząco obniżyć poziom bezpieczeństwa systemu, narazić host na złośliwe oprogramowanie lub naruszyć wewnętrzne polityki bezpieczeństwa organizacji.

- Uruchomienie narzędzia musi być wyraźnie zatwierdzone przez właściciela systemu lub uprawnionego administratora. Użycie bez odpowiedniej autoryzacji lub poza kontrolowanymi scenariuszami testowymi jest zdecydowanie niewskazane.

- Obsługa narzędzia wymaga pełnego zrozumienia jego wpływu oraz pełnej odpowiedzialności za jego użycie.

- Narzędzie nigdy nie powinno być wdrażane na systemach produkcyjnych, stacjach roboczych użytkowników końcowych ani w środowiskach, w których mechanizmy ochronne muszą pozostać aktywne.

Funkcjonalność aplikacji:

- działa jako narzędzie Windows przeznaczone dla izolowanych środowisk laboratoryjnych i wymaga uprawnień administratora;

- wyłącza Windows Defender poprzez zastosowanie zmian w rejestrze na poziomie polityk, wpływających na 9 funkcjonalnych mechanizmów ochrony, w tym ochronę w czasie rzeczywistym, monitorowanie zachowań, raportowanie do chmury, mechanizmy skanowania oraz funkcje Exploit Guard;

- wyłącza 7 usług i sterowników powiązanych z Defenderem poprzez modyfikację ich konfiguracji uruchamiania na poziomie systemu;

- zapewnia trwałość stanu wyłączenia poprzez utworzenie i uruchamianie zadania Harmonogramu zadań działającego w kontekście SYSTEM z wieloma wyzwalaczami, w tym podczas startu systemu, logowania użytkownika oraz cyklicznego wykonywania, aby zapobiec automatycznemu ponownemu włączeniu Windows Defendera po upływie czasu;

- kopiuje się do stałej lokalizacji systemowej i uruchamia się z niej w celu zapewnienia spójnego wykonywania zadania;

- zapisuje pojedynczy wpis z sygnatura czasowa przy kazdym uruchomieniu, w tym podczas uruchomien przy starcie systemu, przy logowaniu uzytkownika oraz wielokrotnie w ciagu doby (osobne wyzwalacze czasowe – praktycznie co godzine), do wspoldzielonego pliku dziennika, rejestrujac operacje wylaczania Windows Defendera i zapewniajac prosty slad audytowy;

- wyświetla informacyjne okno dialogowe wyłącznie przy pierwszym uruchomieniu, gdy zadanie Harmonogramu zostaje utworzone.

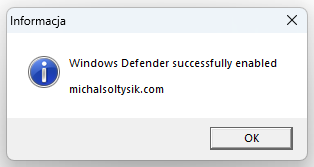

WindowsDefenderEnabler.exe

Cel: narzędzie Windows przeznaczone dla laboratoriów SOC oraz kontrolowanych środowisk testowych, służące do włączania 16 komponentów Windows Defender (9 funkcjonalnych mechanizmów ochrony oraz 7 usług i sterowników) w celu wsparcia badań nad złośliwym oprogramowaniem, inżynierii detekcji oraz szkoleń zespołów obronnych typu Blue Team.

Funkcjonalność aplikacji:

- działa jako narzędzie Windows przeznaczone do przywracania funkcjonalności Windows Defender w środowiskach laboratoryjnych i wymaga uprawnień administratora;

- usuwa wartości rejestru na poziomie polityk, które były wykorzystywane do wyłączenia funkcjonalnych mechanizmów ochrony Defendera;

- przywraca konfigurację uruchamiania usług i sterowników powiązanych z Defenderem, ponownie ustawiając je w domyślnym trybie automatycznym;

- usuwa zadanie Harmonogramu zadań odpowiedzialne za wymuszanie trwałości stanu wyłączenia Defendera;

- zapisuje pojedynczy wpis z sygnaturą czasową przy każdym uruchomieniu do tego samego współdzielonego pliku dziennika, który jest używany przez narzędzie wyłączające, jednoznacznie wskazując, że Windows Defender został włączony oraz zachowując ciągłość audytu;

- wyświetla informacyjne okno dialogowe wyłącznie wtedy, gdy zadanie Harmonogramu zadań odpowiedzialne za wyłączenie Defendera istniało i zostało pomyślnie usunięte.

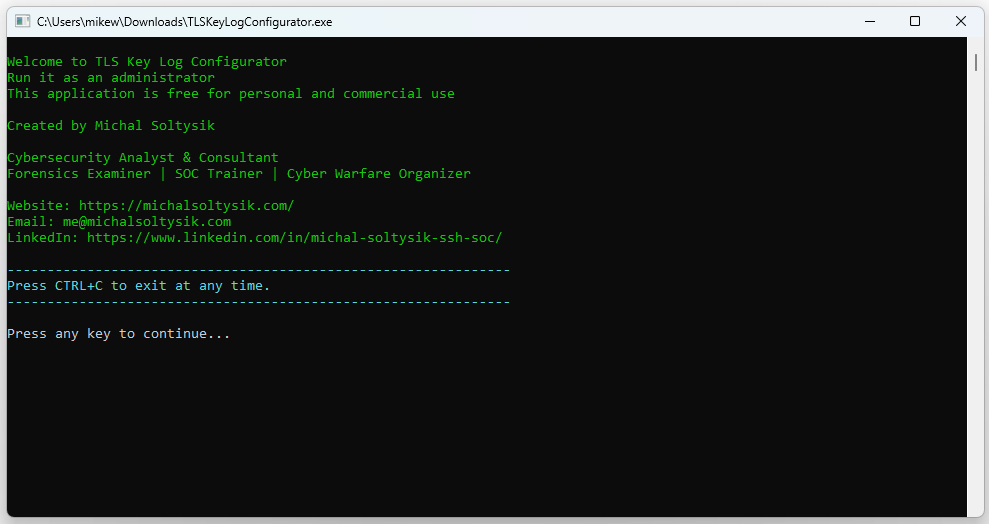

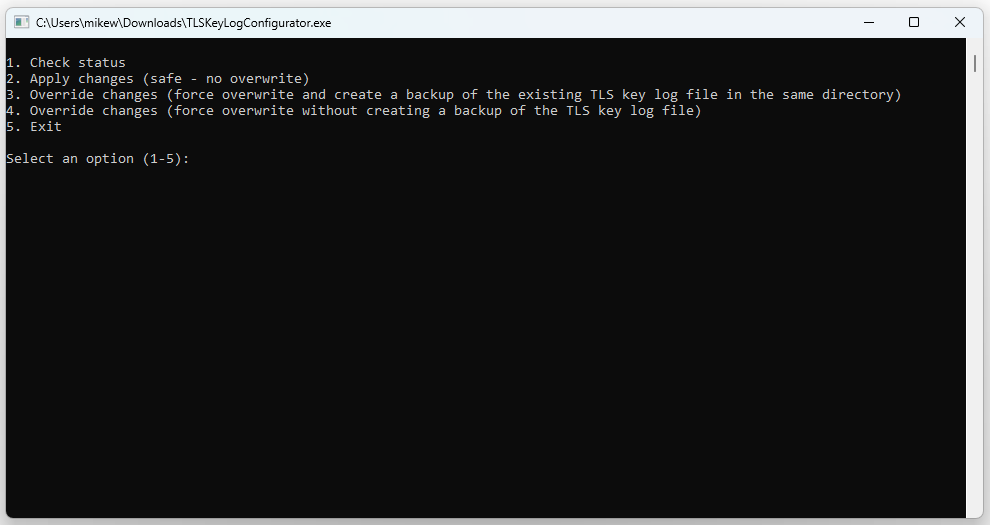

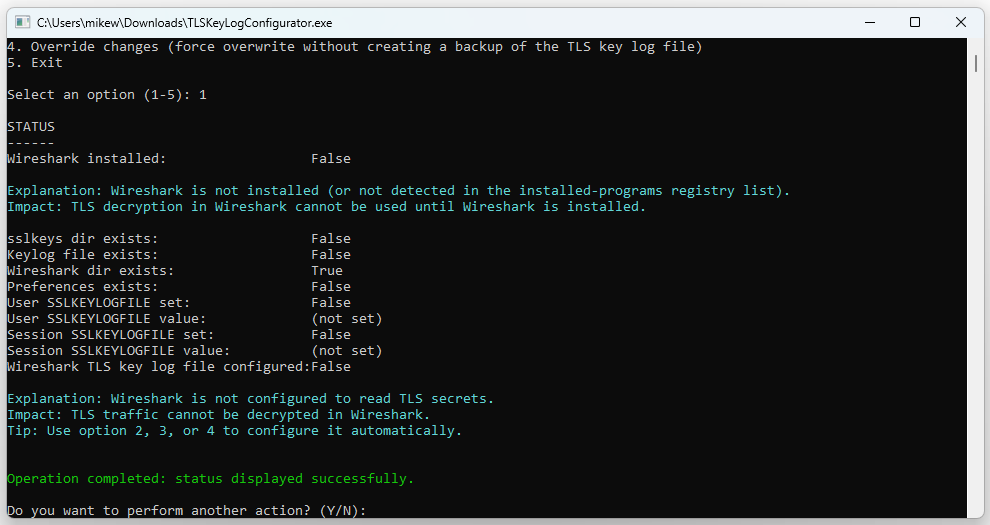

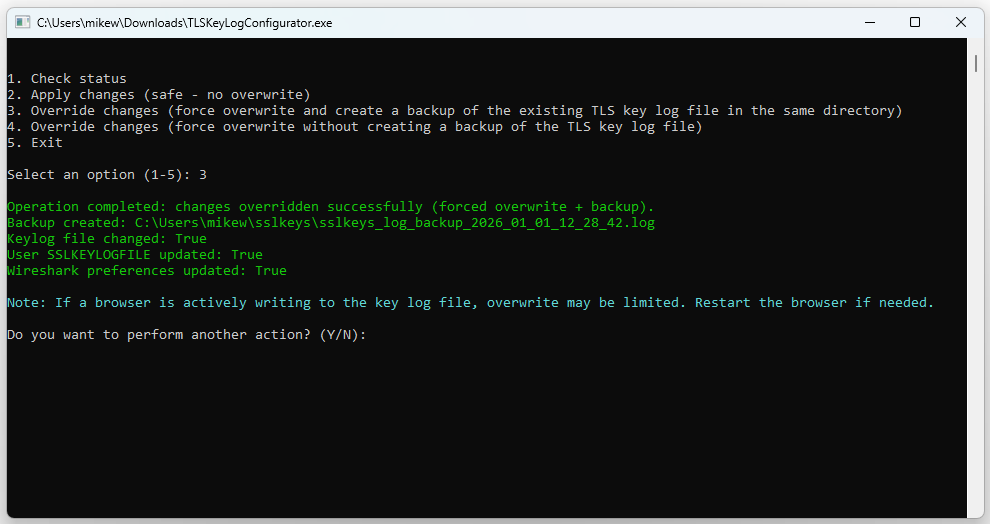

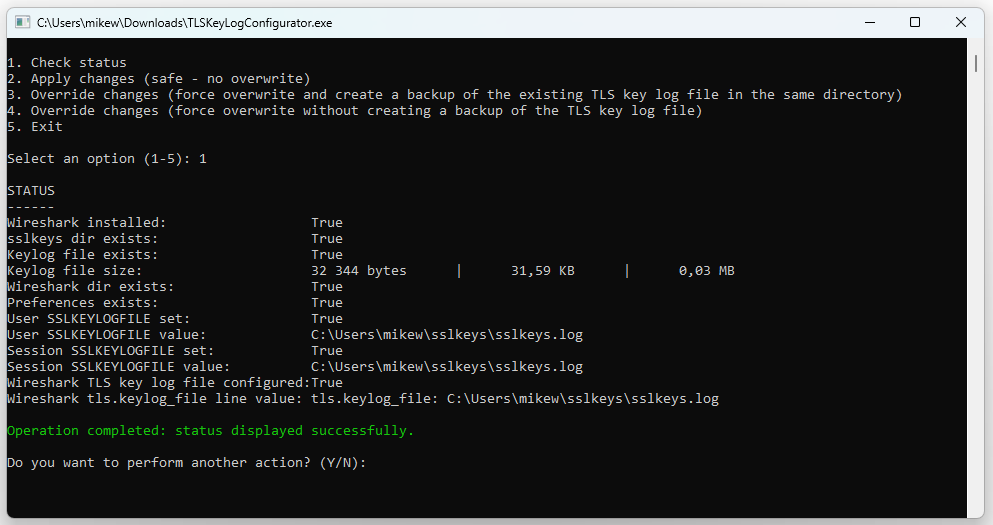

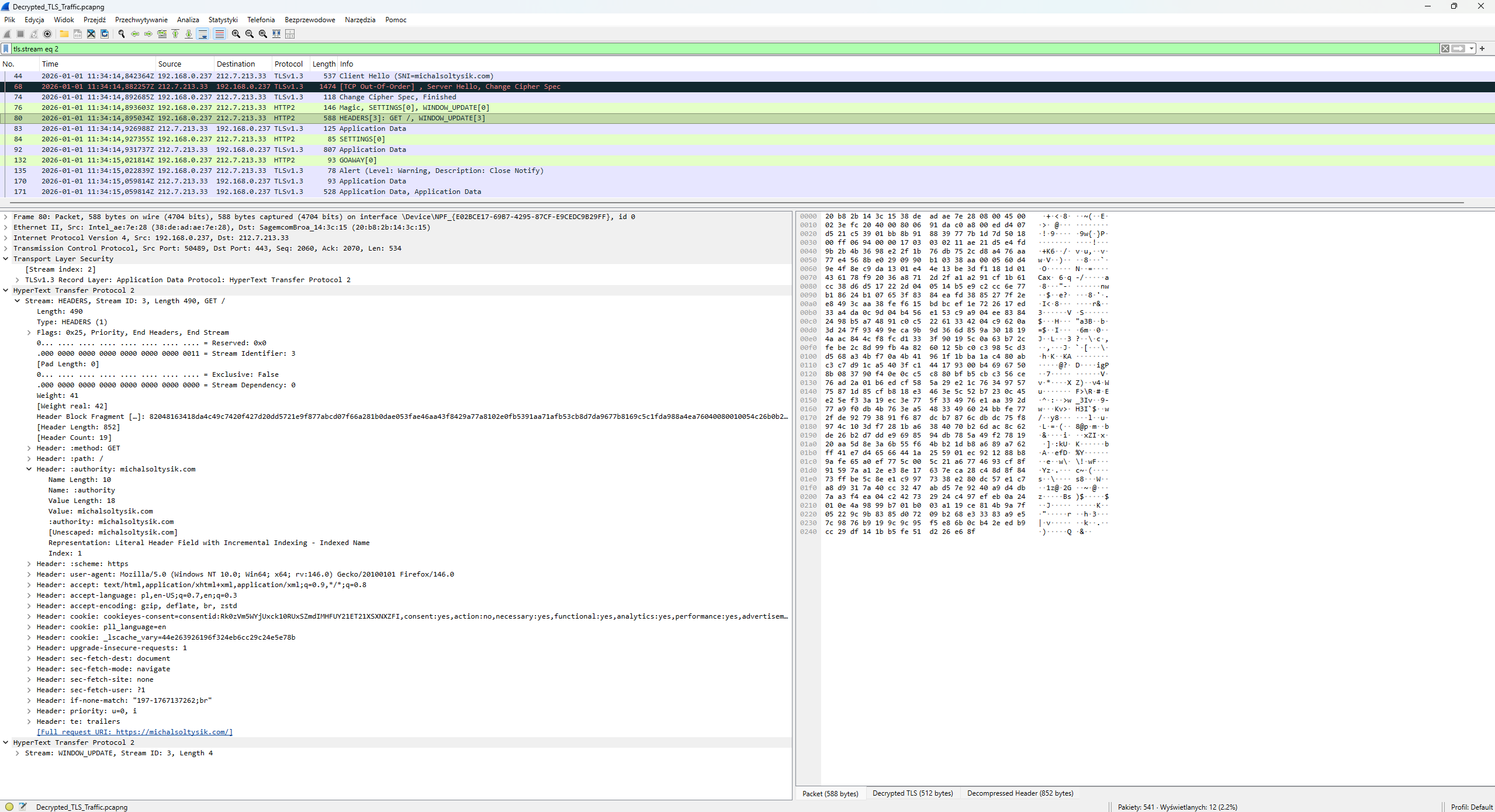

TLSKeyLogConfigurator.exe

Cel: narzędzie Windows przeznaczone dla laboratoriów SOC oraz środowisk testowych o kontrolowanym dostępie, zapewniające automatyczną konfigurację logowania kluczy TLS na potrzeby analizy zaszyfrowanego ruchu webowego.

Ważna informacja:

- Narzędzie konfiguruje logowanie kluczy TLS oraz preferencje Wireshark, umożliwiając deszyfrowanie i inspekcję zaszyfrowanego ruchu webowego do celów analitycznych.

- W przypadku niewłaściwego użycia logowanie kluczy TLS może umożliwić deszyfrowanie i wgląd w wrażliwe lub prywatne komunikacje, co może naruszać prywatność, poufność lub wewnętrzne polityki bezpieczeństwa organizacji.

- Uruchomienie narzędzia musi być wyraźnie zatwierdzone przez właściciela systemu lub uprawnionego administratora, a jego użycie musi być zgodne z obowiązującym prawem, politykami wewnętrznymi oraz zakresem udzielonej autoryzacji.

- Narzędzie jest przeznaczone wyłącznie do laboratoriów SOC, kontrolowanych środowisk testowych oraz autoryzowanych scenariuszy o charakterze śledczym lub szkoleniowym.

- Użycie narzędzia wymaga pełnego zrozumienia jego wpływu oraz pełnej odpowiedzialności za jego zastosowanie, w szczególności podczas pracy z odszyfrowanym ruchem sieciowym.

Wymaganie wstępne:

- Wireshark musi być zainstalowany w systemie, aby deszyfrowanie ruchu TLS było możliwe; narzędzie konfiguruje logowanie kluczy TLS oraz preferencje Wireshark, lecz nie instaluje samego narzędzia Wireshark.

Funkcjonalność aplikacji:

- działa jako aplikacja konsolowa wykonująca konfigurację logowania kluczy TLS w zakresie konta użytkownika oraz aktualizacje preferencji Wireshark; zalecane jest uruchamianie narzędzia z uprawnieniami administratora w celu zapewnienia poprawnego ustawienia Execution Policy dla bieżącego procesu;

- automatyzuje konfigurację logowania kluczy TLS w systemie Windows poprzez utworzenie dedykowanego katalogu i pliku z kluczami oraz skonfigurowanie zmiennej środowiskowej SSLKEYLOGFILE w zakresie użytkownika;

- aktualizuje preferencje Wireshark w celu umożliwienia deszyfrowania sesji TLS przy użyciu skonfigurowanego pliku z kluczami;

- udostępnia szczegółowy widok stanu obejmujący wykrycie instalacji Wireshark, istnienie i rozmiar pliku z kluczami (bajty, KB, MB), stan zmiennych środowiskowych (użytkownika i sesji) oraz status konfiguracji TLS w Wireshark;

- obsługuje tryb bezpiecznej konfiguracji (bez nadpisywania) oraz tryby wymuszone, z opcjonalnym tworzeniem kopii zapasowych istniejących plików z kluczami i łagodną obsługą zablokowanych plików;

- zapisuje wszystkie działania do pliku transkrypcji przechowywanego na pulpicie użytkownika, umożliwiając audyt oraz powtarzalność czynności w środowiskach śledczych oraz szkoleniowych typu SOC.

Napisane w PowerShell (w oparciu na .NET Framework i .NET Core).

Skompilowane do plików wykonywalnych .exe z nagłówkiem pliku MZ.

Każdy skrypt indywidualnie wykonuje jedną z następujących funkcji:

- nieprzerwanie monitoruje określony plik w poszukiwaniu zmian i kopiuje go na pulpit użytkownika, gdy wystąpią modyfikacje;

- monitoruje określony katalog w poszukiwaniu zmian i nieprzerwanie kopiuje jego zawartość do innego katalogu;

- monitoruje określony katalog w poszukiwaniu zmian w systemie plików, rejestrując je i dostarczając powiadomienia w czasie rzeczywistym.

FileCatcherBeforeRemoval.exe

Cel: Ten skrypt nieprzerwanie monitoruje określony plik w poszukiwaniu zmian i kopiuje go na pulpit użytkownika, gdy wystąpią modyfikacje.

Licencja: Darmowa do użytku osobistego i komercyjnego.

DirectoryCatcherBeforeRemoval.exe

Cel: Ten skrypt jest zaprojektowany do monitorowania określonego katalogu w poszukiwaniu zmian i nieprzerwanego kopiowania jego zawartości do innego katalogu.

Licencja: Darmowa do użytku osobistego i komercyjnego.

FileWatcher.exe

Cel: Skrypt monitoruje określony katalog w poszukiwaniu zmian w systemie plików, rejestrując je i dostarczając powiadomienia w czasie rzeczywistym.

Licencja: Darmowa do użytku osobistego i komercyjnego.

FileWatcherWithExactTimestamps.exe

Cel: Skrypt monitoruje określony katalog w poszukiwaniu zmian w systemie plików, rejestrując je i dostarczając powiadomienia w czasie rzeczywistym.

Licencja: Darmowa do użytku osobistego i komercyjnego.

Napisany pierwotnie w Windows Batch, następnie przepisany do języka C# (w oparciu o .NET Framework 4.x).

Skompilowany do pliku wykonywalnego .exe z nagłówkiem pliku MZ.

Aplikacja wykonuje następujące funkcje:

- uruchamia się jako aplikacja konsolowa wymagająca uprawnień administratora, aby mogła wykonywać operacje na poziomie systemowym;

- prezentuje komunikaty w konsoli w formie kolorowej: zielony dla informacji standardowych, czerwony dla ostrzeżeń i dobrych praktyk, niebieski dla statusów i komunikatów systemowych;

- wyświetla kolejne ekrany edukacyjne opisujące trzy podstawowe metody akwizycji danych: cold (na wyłączonym systemie), live (na działającym systemie) oraz logical (logiczna, obejmująca wybrane pliki/partycje); dodatkowo prezentuje najlepsze praktyki postępowania z dowodami cyfrowymi oraz standardy i wytyczne RFC 3227 i ISO/IEC 27037:2012 dotyczące obsługi dowodów cyfrowych i zachowania łańcucha dowodowego;

- pobiera listę wszystkich wolumenów w systemie za pomocą WMI (Windows Management Instrumentation) i prezentuje szczegółowe informacje: litera dysku, typ (Removable – nośnik wymienny, Fixed – dysk stały, Network – dysk sieciowy, CDROM – napęd CD/DVD, RAMDisk – dysk RAM), system plików, etykieta woluminu, rozmiar i wolna przestrzeń w gigabajtach;

- umożliwia zarządzanie mechanizmem Write Protection dla urządzeń USB – jest to funkcja systemu Windows, która blokuje możliwość zapisu danych na podłączonych nośnikach USB i pozwala chronić ich oryginalną zawartość przed modyfikacją; użytkownik może włączyć, wyłączyć lub sprawdzić aktualny status tego mechanizmu;

- wymusza zapis logów działań na wskazanym nośniku USB – log zawiera datę i godzinę utworzenia, wszystkie akcje użytkownika (włączenie lub wyłączenie ochrony, sprawdzenie statusu) oraz bieżące znaczniki czasu; plik logu otrzymuje nazwę w formacie usb_write_blocker_log_RRRR-MM-DD_GG-MM.txt, np. usb_write_blocker_log_2025-09-07_18-15.txt;

- informuje użytkownika, że zmiany w ochronie zapisu obowiązują jedynie dla nowo podłączonych urządzeń USB, natomiast już podłączone nie są objęte działaniem;

- zapewnia bezpieczne zakończenie działania – wyświetla podsumowanie, potwierdzenie zapisania logu, umożliwia decyzję o wyjściu i kończy pracę z 20-sekundowym odliczaniem.

USBWriteBlocker.exe

Cel: Zaawansowany write blocker USB (narzędzie uniemożliwiające zapis danych na nośnikach USB w celu ochrony ich oryginalnej zawartości) z funkcją audytowania i modułem edukacyjnym, umożliwiający włączanie, wyłączanie i monitorowanie mechanizmu Write Protection oraz rekomendujący prawidłowe metody akwizycji i zabezpieczania dowodów cyfrowych.

Licencja: Darmowa do użytku osobistego i komercyjnego.

Napisane w języku C#, z przeznaczeniem dla platformy .NET Framework.

Wszystkie narzędzia są skompilowane jako aplikacje Windows GUI w postaci plików wykonywalnych .exe z nagłówkiem MZ.

Licencja: Bezpłatne do użytku osobistego i komercyjnego

LiveProcessMonitor.exe

Cel: Live Live Process Monitor to narzędzie typu GUI dla systemu Windows, przeznaczone do monitorowania procesów oraz aktywności sieciowej punktu końcowego w oparciu o model baseline-driven. Umożliwia ono utworzenie stanu bazowego (baseline) aktualnie uruchomionych procesów wraz z ich aktywnością sieciową, a następnie przejście do ciągłego monitorowania po utworzeniu baseline w celu wykrywania nowych procesów, procesów zakończonych oraz zmian w połączeniach sieciowych TCP i UDP. W przeciwieństwie do narzędzi prezentujących jedynie chwilowy, bieżący stan systemu, Live Process Monitor nie usuwa obserwacji zebranych po utworzeniu baseline. Cała aktywność procesów i sieci po baseline jest stale gromadzona, zachowywana i prezentowana w formie historii audytowej, co pozwala na analizę pełnej sekwencji zdarzeń bez utraty kontekstu. Narzędzie koreluje metadane procesów, linie poleceń, hashe plików wykonywalnych oraz aktywne punkty końcowe sieci w jednym, spójnym widoku, wspierając reagowanie na incydenty, analizę malware oraz bieżącą triage punktu końcowego.

Zasady projektowe:

- Podejście baseline-first, w którym cała aktywność zaobserwowana podczas tworzenia baseline jest traktowana jako zaufany stan referencyjny.

- Monitorowanie po baseline, które wyróżnia wyłącznie nowe lub zmienione procesy, przy jednoczesnym zachowaniu pełnej widoczności historycznej.

- Retencja dowodowa oparta na sesji – procesy i połączenia pozostają widoczne nawet po zakończeniu, co umożliwia analizę śledczą.

Model monitorowania oparty na baseline:

- Narzędzie działa w dwóch wyraźnie oddzielonych fazach: tworzenia baseline oraz monitorowania po baseline.

- Dane baseline reprezentują początkowy, znany stan systemu i są wizualnie oddzielone od aktywności po baseline.

- Monitorowanie po baseline wyróżnia wyłącznie procesy i połączenia sieciowe zaobserwowane po zakończeniu tworzenia baseline.

- Taka architektura umożliwia szybką, wizualną identyfikację podejrzanej lub nieoczekiwanej aktywności bez konieczności wcześniejszej znajomości systemu.

- Wszystkie dane istnieją wyłącznie w pamięci bieżącej sesji, o ile użytkownik nie zdecyduje się ich jawnie wyeksportować.

Co robi aplikacja:

- Tworzy migawkę baseline uruchomionych procesów z wykorzystaniem natywnych mechanizmów systemu Windows (WMI oraz API systemowe).

- Zbiera szczegółowe metadane procesów, w tym relacje rodzic-dziecko, ścieżki do plików wykonywalnych, linie poleceń oraz hashe SHA-256.

- Monitoruje cykl życia procesów w czasie rzeczywistym, obejmujący uruchomienie i zakończenie procesu.

- Enumeruje aktywne punkty końcowe TCP i UDP oraz koreluje je z procesami właścicielskimi na podstawie PID.

- Śledzi historię połączeń sieciowych dla każdego procesu, w tym czas pierwszego zaobserwowania, ostatniego wystąpienia oraz moment zakończenia połączeń TCP.

- Opcjonalnie wykonuje odwrotne rozwiązywanie DNS dla publicznych adresów IP zdalnych hostów, dostarczając podstawowego kontekstu.

LiveProcessMonitorPlus.exe

Cel: Live Process Monitor Plus rozszerza model monitorowania oparty na baseline poprzez korelację natywnej telemetrii systemu Windows z opcjonalnymi danymi zdarzeń Sysmona, zapewniając głębszą widoczność osi czasu zdarzeń przy zachowaniu tego samego przepływu pracy oraz zasad interfejsu użytkownika.

Wzbogacanie danych oparte na Sysmonie (opcjonalne):

Gdy Sysmon jest zainstalowany, uruchomiony i poprawnie skonfigurowany, Live Process Monitor Plus wzbogaca dane o procesach i aktywności sieciowej o dodatkową, niskopoziomową telemetrię:

- Koreluje zdarzenia Sysmon Event ID 1 (utworzenie procesu) z istniejącymi wierszami procesów.

- Koreluje zdarzenia Sysmon Event ID 5 (zakończenie procesu), umożliwiając precyzyjne rejestrowanie czasu zakończenia procesu.

- Koreluje zdarzenia Sysmon Event ID 3 (próby oraz nawiązania połączeń sieciowych) z istniejącymi lub nowo zaobserwowanymi połączeniami.

- Wyświetla wszystkie zaobserwowane zdarzenia Sysmona (Event ID 1, 3 i 5) przypisane do danego procesu w dedykowanej kolumnie.

- Dodaje jednoznaczne znaczniki czasu oparte na Sysmonie dla momentu utworzenia i zakończenia procesu.

Aby włączyć integrację z Sysmon w aplikacji Live Process Monitor Plus, Sysmon musi być zainstalowany, uruchomiony i skonfigurowany z użyciem odpowiedniego pliku konfiguracyjnego, który umożliwia rejestrowanie zdarzeń o identyfikatorach 1, 3 i 5.

Do automatycznej konfiguracji można wykorzystać narzędzie SysmonConfigurator.exe.

Napisane w języku C#, z przeznaczeniem dla platformy .NET Framework.

Wszystkie narzędzia są skompilowane jako aplikacje Windows GUI w postaci plików wykonywalnych .exe z nagłówkiem MZ.

Licencja: Bezpłatne do użytku osobistego i komercyjnego

ActiveEndpointHashIPInspectorv1.1.exe

Cel: Active Endpoint Hash & IP Inspector to zestaw narzędzi Windows GUI, który łączy pięć modułów inspekcji punktu końcowego w jednej aplikacji z zakładkami. Został zaprojektowany do szybkiego tworzenia linii bazowej oraz dalszego threat huntingu poprzez połączenie lokalnej inspekcji punktu końcowego z opcjonalnym wzbogacaniem reputacyjnym przy użyciu VirusTotal oraz AbuseIPDB.

Ważna informacja – zewnętrzne API reputacyjne:

- Aplikacja opcjonalnie integruje się z zewnętrznymi serwisami reputacyjnymi (VirusTotal oraz AbuseIPDB) w celu wzbogacenia zebranych artefaktów o kontekstową inteligencję.

- Przy pierwszym uruchomieniu aplikacja wyświetla obowiązkowe okna informacyjne wyjaśniające limity użycia API, ograniczenia licencyjne oraz warunki dopuszczalnego użycia.

- Użytkownicy muszą jawnie zaakceptować te informacje, aby kontynuować. Odrzucenie akceptacji uniemożliwia dalsze korzystanie z aplikacji.

- Akceptując komunikaty, użytkownicy potwierdzają, że rozumieją obowiązujące limity API, są uprawnieni do korzystania z podanych kluczy API oraz przyjmują pełną odpowiedzialność za sposób użycia narzędzia i zintegrowanych usług.

- Sprawdzenia reputacyjne są opcjonalne. Gdy klucze API nie zostaną podane, wszystkie moduły inspekcji pozostają w pełni funkcjonalne, a jedynie końcowe kolumny związane z reputacją pozostają niewypełnione.

Uwaga: Użytkownicy są odpowiedzialni za zapewnienie zgodności z aktualnymi Warunkami Świadczenia Usług VirusTotal oraz AbuseIPDB. Limity API, warunki licencyjne oraz polityki mogą ulegać zmianom w czasie.

Struktura aplikacji:

ActiveEndpointHashIPInspectorv1.1.exe jest główną aplikacją oraz ujednoliconym punktem wejściowym dla całego zestawu narzędzi.

Aplikacja hostuje pięć modułów inspekcji punktu końcowego w ramach pojedynczego interfejsu TabControl. Każdy moduł jest zaimplementowany jako dedykowany UserControl i osadzony jako osobna zakładka.

Sama główna aplikacja nie wykonuje logiki skanowania. Do jej obowiązków należy:

- hostowanie i orkiestracja modułów,

- prezentacja ujednoliconego interfejsu użytkownika,

- wymuszanie komunikatów startowych oraz akceptacji odpowiedzialności,

- obsługa opcjonalnego wprowadzania kluczy API dla bieżącej sesji,

- oraz zapewnienie spójnego modelu pracy we wszystkich modułach.

Doświadczenie użytkownika:

- Wszystkie możliwości inspekcji są dostępne w jednym zintegrowanym interfejsie GUI, co pozwala analitykom przełączać się między perspektywami punktu końcowego bez uruchamiania wielu plików wykonywalnych.

- Każdy osadzony moduł stosuje spójny model operacyjny:

- skanowanie zorientowane na linie bazowe,

- możliwość pauzowania i wznawiania długotrwałych sprawdzeń reputacyjnych,

- tryby Skip ograniczone do wykrywania nowych artefaktów w ramach danej zakładki,

- oraz funkcje eksportu do plików CSV zaimplementowane w każdym module.

- Aplikacja zapewnia jednolity wygląd, zachowanie oraz układ kontrolek we wszystkich modułach, aby ograniczyć obciążenie poznawcze analityka podczas prowadzonych analiz.

Podsumowanie: ActiveEndpointHashIPInspectorv1.1.exe jest warstwą nadrzędną oraz orkiestratorem pięciomodułowego zestawu narzędzi do inspekcji punktów końcowych systemu Windows. Zapewnia jeden ujednolicony interfejs użytkownika, wymusza odpowiedzialne korzystanie z API, zarządza opcjonalnymi kluczami sesyjnymi oraz osadza poszczególne moduły inspekcji jako zakładki, wspierając analizę punktów końcowych opartą na liniach bazowych oraz działania threat huntingowe.

ActiveSHA256HashCheckerv1.1.exe

Cel: Active SHA-256 Hash Checker to narzędzie Windows GUI zaprojektowane do szybkiego triage punktu końcowego w zakresie aktualnie uruchomionych procesów. Aplikacja enumeruje działające procesy, oblicza sumy kontrolne SHA-256 ich plików wykonywalnych na dysku oraz opcjonalnie wzbogaca te hashe o dane reputacyjne z VirusTotal w celu wsparcia tworzenia linii bazowej oraz dalszego threat huntingu.

Interfejs użytkownika i prezentowane dane:

Aplikacja wyświetla tabelę zawierającą następujące kolumny:

- PID

- Nazwa procesu (znormalizowana do postaci z rozszerzeniem .exe)

- Ścieżka procesu

- Hash SHA-256 procesu

- Podsumowanie detekcji VirusTotal

ActivePublicIPCheckerv1.1.exe

Cel: Active Public IP Checker to narzędzie Windows GUI zaprojektowane do triage sieciowego punktu końcowego. Enumeruje aktywne połączenia TCP, odfiltrowuje niepubliczne zdalne punkty końcowe, koreluje każde połączenie z procesem, który je posiada, oraz opcjonalnie wzbogaca publiczne adresy IP o dane reputacyjne z AbuseIPDB w celu wsparcia tworzenia linii bazowej oraz dalszego threat huntingu.

Interfejs użytkownika i prezentowane dane:

Aplikacja wyświetla tabelę aktualizowaną na bieżąco z następującymi kolumnami:

- Publiczny adres IP

- Lokalizacja IP

- Port źródłowy

- Port docelowy

- Protokół

- Stan połączenia

- PID

- Nazwa procesu

- Ścieżka procesu

- Podsumowanie reputacji AbuseIPDB

ServiceHashCheckerv1.1.exe

Cel: Service Hash Checker to narzędzie Windows GUI zaprojektowane do triage punktu końcowego w oparciu o usługi systemowe. Inwentaryzuje usługi systemu Windows, wyodrębnia ścieżki plików wykonywalnych i linie poleceń, oblicza sumy kontrolne SHA-256 binariów usług na dysku oraz opcjonalnie wzbogaca te hashe o podsumowania detekcji VirusTotal, wspierając tworzenie linii bazowej oraz threat hunting ukierunkowany na mechanizmy persystencji systemowej.

Interfejs użytkownika i prezentowane dane:

Aplikacja wyświetla tabelę aktualizowaną na bieżąco z następującymi kolumnami:

- Nazwa usługi

- Status

- Typ uruchamiania

- Ścieżka pliku wykonywalnego

- Nazwa pliku wykonywalnego

- Linia poleceń pliku wykonywalnego

- Hash SHA-256 pliku wykonywalnego

- Podsumowanie detekcji VirusTotal

ScheduledTaskHashCheckerv1.1.exe

Cel: Scheduled Task Hash Checker to narzędzie Windows GUI zaprojektowane do analizy persystencji systemowej oraz threat huntingu ukierunkowanego na Zaplanowane zadania systemu Windows. Aplikacja enumeruje zaplanowane zadania, rozwija je do poziomu pojedynczych akcji, oblicza sumy kontrolne SHA-256 plików wykonywalnych akcji oraz opcjonalnie wzbogaca te hashe o podsumowania detekcji VirusTotal, wspierając tworzenie linii bazowej i wykrywanie nowo wprowadzonych mechanizmów persystencji systemowej.

Interfejs użytkownika i prezentowane dane:

Aplikacja wyświetla tabelę aktualizowaną na bieżąco z następującymi kolumnami:

- Nazwa zaplanowanego zadania

- Wyzwalacze zadania

- Typ akcji zadania

- Ścieżka pliku akcji

- Nazwa pliku akcji

- Linia poleceń akcji

- Hash SHA-256 pliku akcji

- Podsumowanie detekcji VirusTotal

AutostartHashCheckerv1.1.exe

Cel: Autostart Hash Checker to narzędzie Windows GUI zaprojektowane do triage mechanizmów persystencji systemowej oraz threat huntingu. Agreguje ono typowe mechanizmy autostartu systemu Windows, rozwiązuje pliki wykonywalne stojące za poszczególnymi wpisami, oblicza sumy kontrolne SHA-256 tych plików oraz opcjonalnie wzbogaca wyniki o podsumowania detekcji z VirusTotal, wspierając tworzenie linii bazowej i wykrywanie nowo wprowadzonych mechanizmów persystencji systemowej.

Interfejs użytkownika i prezentowane dane:

Aplikacja wyświetla tabelę aktualizowaną na bieżąco z następującymi kolumnami:

- Metoda persystencji systemowej

- Lokalizacja źródła

- Wyzwalacz uruchomienia

- Zakres

- Ścieżka docelowa

- Nazwa wpisu lub pliku

- Szczegóły (np. linia poleceń)

- Hash SHA-256 celu

- Podsumowanie detekcji VirusTotal

Napisane w: PowerShell (uruchamiane w ramach opartego na .NET środowiska Windows PowerShell) oraz C# (w oparciu o .NET Framework 4.x).

Wszystkie narzędzia są skompilowane do plików wykonywalnych .exe z nagłówkiem pliku MZ.

Licencja: Bezpłatne do użytku osobistego i komercyjnego

WindowsDefenderDisabler.exe

Cel: narzędzie Windows przeznaczone dla laboratoriów SOC oraz kontrolowanych środowisk testowych, służące do wyłączania 16 komponentów Windows Defender (9 funkcjonalnych mechanizmów ochrony oraz 7 usług i sterowników) w celu wsparcia badań nad malware, inżynierii detekcji oraz szkoleń blue team.

Ważna informacja:

- Narzędzie modyfikuje krytyczną konfigurację zabezpieczeń Windows Defender poprzez egzekwowanie ustawień na poziomie rejestru oraz usług, przeznaczone wyłącznie dla izolowanych laboratoriów SOC i kontrolowanych środowisk testowych.

- Niewłaściwe użycie w środowisku produkcyjnym, sieci korporacyjnej lub systemie niezarządzanym może znacząco obniżyć poziom bezpieczeństwa systemu, narazić host na złośliwe oprogramowanie lub naruszyć wewnętrzne polityki bezpieczeństwa organizacji.

- Uruchomienie narzędzia musi być wyraźnie zatwierdzone przez właściciela systemu lub uprawnionego administratora. Użycie bez odpowiedniej autoryzacji lub poza kontrolowanymi scenariuszami testowymi jest zdecydowanie niewskazane.

- Obsługa narzędzia wymaga pełnego zrozumienia jego wpływu oraz pełnej odpowiedzialności za jego użycie.

- Narzędzie nigdy nie powinno być wdrażane na systemach produkcyjnych, stacjach roboczych użytkowników końcowych ani w środowiskach, w których mechanizmy ochronne muszą pozostać aktywne.

Funkcjonalność aplikacji:

- działa jako narzędzie Windows przeznaczone dla izolowanych środowisk laboratoryjnych i wymaga uprawnień administratora;

- wyłącza Windows Defender poprzez zastosowanie zmian w rejestrze na poziomie polityk, wpływających na 9 funkcjonalnych mechanizmów ochrony, w tym ochronę w czasie rzeczywistym, monitorowanie zachowań, raportowanie do chmury, mechanizmy skanowania oraz funkcje Exploit Guard;

- wyłącza 7 usług i sterowników powiązanych z Defenderem poprzez modyfikację ich konfiguracji uruchamiania na poziomie systemu;

- zapewnia trwałość stanu wyłączenia poprzez utworzenie i uruchamianie zadania Harmonogramu zadań działającego w kontekście SYSTEM z wieloma wyzwalaczami, w tym podczas startu systemu, logowania użytkownika oraz cyklicznego wykonywania, aby zapobiec automatycznemu ponownemu włączeniu Windows Defendera po upływie czasu;

- kopiuje się do stałej lokalizacji systemowej i uruchamia się z niej w celu zapewnienia spójnego wykonywania zadania;

- zapisuje pojedynczy wpis z sygnatura czasowa przy kazdym uruchomieniu, w tym podczas uruchomien przy starcie systemu, przy logowaniu uzytkownika oraz wielokrotnie w ciagu doby (osobne wyzwalacze czasowe – praktycznie co godzine), do wspoldzielonego pliku dziennika, rejestrujac operacje wylaczania Windows Defendera i zapewniajac prosty slad audytowy;

- wyświetla informacyjne okno dialogowe wyłącznie przy pierwszym uruchomieniu, gdy zadanie Harmonogramu zostaje utworzone.

WindowsDefenderEnabler.exe

Cel: narzędzie Windows przeznaczone dla laboratoriów SOC oraz kontrolowanych środowisk testowych, służące do włączania 16 komponentów Windows Defender (9 funkcjonalnych mechanizmów ochrony oraz 7 usług i sterowników) w celu wsparcia badań nad złośliwym oprogramowaniem, inżynierii detekcji oraz szkoleń zespołów obronnych typu Blue Team.

Funkcjonalność aplikacji:

- działa jako narzędzie Windows przeznaczone do przywracania funkcjonalności Windows Defender w środowiskach laboratoryjnych i wymaga uprawnień administratora;

- usuwa wartości rejestru na poziomie polityk, które były wykorzystywane do wyłączenia funkcjonalnych mechanizmów ochrony Defendera;

- przywraca konfigurację uruchamiania usług i sterowników powiązanych z Defenderem, ponownie ustawiając je w domyślnym trybie automatycznym;

- usuwa zadanie Harmonogramu zadań odpowiedzialne za wymuszanie trwałości stanu wyłączenia Defendera;

- zapisuje pojedynczy wpis z sygnaturą czasową przy każdym uruchomieniu do tego samego współdzielonego pliku dziennika, który jest używany przez narzędzie wyłączające, jednoznacznie wskazując, że Windows Defender został włączony oraz zachowując ciągłość audytu;

- wyświetla informacyjne okno dialogowe wyłącznie wtedy, gdy zadanie Harmonogramu zadań odpowiedzialne za wyłączenie Defendera istniało i zostało pomyślnie usunięte.

TLSKeyLogConfigurator.exe

Cel: narzędzie Windows przeznaczone dla laboratoriów SOC oraz środowisk testowych o kontrolowanym dostępie, zapewniające automatyczną konfigurację logowania kluczy TLS na potrzeby analizy zaszyfrowanego ruchu webowego.

Ważna informacja:

- Narzędzie konfiguruje logowanie kluczy TLS oraz preferencje Wireshark, umożliwiając deszyfrowanie i inspekcję zaszyfrowanego ruchu webowego do celów analitycznych.

- W przypadku niewłaściwego użycia logowanie kluczy TLS może umożliwić deszyfrowanie i wgląd w wrażliwe lub prywatne komunikacje, co może naruszać prywatność, poufność lub wewnętrzne polityki bezpieczeństwa organizacji.

- Uruchomienie narzędzia musi być wyraźnie zatwierdzone przez właściciela systemu lub uprawnionego administratora, a jego użycie musi być zgodne z obowiązującym prawem, politykami wewnętrznymi oraz zakresem udzielonej autoryzacji.

- Narzędzie jest przeznaczone wyłącznie do laboratoriów SOC, kontrolowanych środowisk testowych oraz autoryzowanych scenariuszy o charakterze śledczym lub szkoleniowym.

- Użycie narzędzia wymaga pełnego zrozumienia jego wpływu oraz pełnej odpowiedzialności za jego zastosowanie, w szczególności podczas pracy z odszyfrowanym ruchem sieciowym.

Wymaganie wstępne:

- Wireshark musi być zainstalowany w systemie, aby deszyfrowanie ruchu TLS było możliwe; narzędzie konfiguruje logowanie kluczy TLS oraz preferencje Wireshark, lecz nie instaluje samego narzędzia Wireshark.

Funkcjonalność aplikacji:

- działa jako aplikacja konsolowa wykonująca konfigurację logowania kluczy TLS w zakresie konta użytkownika oraz aktualizacje preferencji Wireshark; zalecane jest uruchamianie narzędzia z uprawnieniami administratora w celu zapewnienia poprawnego ustawienia Execution Policy dla bieżącego procesu;

- automatyzuje konfigurację logowania kluczy TLS w systemie Windows poprzez utworzenie dedykowanego katalogu i pliku z kluczami oraz skonfigurowanie zmiennej środowiskowej SSLKEYLOGFILE w zakresie użytkownika;

- aktualizuje preferencje Wireshark w celu umożliwienia deszyfrowania sesji TLS przy użyciu skonfigurowanego pliku z kluczami;

- udostępnia szczegółowy widok stanu obejmujący wykrycie instalacji Wireshark, istnienie i rozmiar pliku z kluczami (bajty, KB, MB), stan zmiennych środowiskowych (użytkownika i sesji) oraz status konfiguracji TLS w Wireshark;

- obsługuje tryb bezpiecznej konfiguracji (bez nadpisywania) oraz tryby wymuszone, z opcjonalnym tworzeniem kopii zapasowych istniejących plików z kluczami i łagodną obsługą zablokowanych plików;

- zapisuje wszystkie działania do pliku transkrypcji przechowywanego na pulpicie użytkownika, umożliwiając audyt oraz powtarzalność czynności w środowiskach śledczych oraz szkoleniowych typu SOC.

Napisane w PowerShell (w oparciu na .NET Framework i .NET Core).

Skompilowane do plików wykonywalnych .exe z nagłówkiem pliku MZ.

Każdy skrypt indywidualnie wykonuje jedną z następujących funkcji:

- nieprzerwanie monitoruje określony plik w poszukiwaniu zmian i kopiuje go na pulpit użytkownika, gdy wystąpią modyfikacje;

- monitoruje określony katalog w poszukiwaniu zmian i nieprzerwanie kopiuje jego zawartość do innego katalogu;

- monitoruje określony katalog w poszukiwaniu zmian w systemie plików, rejestrując je i dostarczając powiadomienia w czasie rzeczywistym.

FileCatcherBeforeRemoval.exe

Cel: Ten skrypt nieprzerwanie monitoruje określony plik w poszukiwaniu zmian i kopiuje go na pulpit użytkownika, gdy wystąpią modyfikacje.

Licencja: Darmowa do użytku osobistego i komercyjnego.

DirectoryCatcherBeforeRemoval.exe

Cel: Ten skrypt jest zaprojektowany do monitorowania określonego katalogu w poszukiwaniu zmian i nieprzerwanego kopiowania jego zawartości do innego katalogu.

Licencja: Darmowa do użytku osobistego i komercyjnego.

FileWatcher.exe

Cel: Skrypt monitoruje określony katalog w poszukiwaniu zmian w systemie plików, rejestrując je i dostarczając powiadomienia w czasie rzeczywistym.

Licencja: Darmowa do użytku osobistego i komercyjnego.

FileWatcherWithExactTimestamps.exe

Cel: Skrypt monitoruje określony katalog w poszukiwaniu zmian w systemie plików, rejestrując je i dostarczając powiadomienia w czasie rzeczywistym.

Licencja: Darmowa do użytku osobistego i komercyjnego.

Napisany pierwotnie w Windows Batch, następnie przepisany do języka C# (w oparciu o .NET Framework 4.x).

Skompilowany do pliku wykonywalnego .exe z nagłówkiem pliku MZ.

Aplikacja wykonuje następujące funkcje:

- uruchamia się jako aplikacja konsolowa wymagająca uprawnień administratora, aby mogła wykonywać operacje na poziomie systemowym;

- prezentuje komunikaty w konsoli w formie kolorowej: zielony dla informacji standardowych, czerwony dla ostrzeżeń i dobrych praktyk, niebieski dla statusów i komunikatów systemowych;

- wyświetla kolejne ekrany edukacyjne opisujące trzy podstawowe metody akwizycji danych: cold (na wyłączonym systemie), live (na działającym systemie) oraz logical (logiczna, obejmująca wybrane pliki/partycje); dodatkowo prezentuje najlepsze praktyki postępowania z dowodami cyfrowymi oraz standardy i wytyczne RFC 3227 i ISO/IEC 27037:2012 dotyczące obsługi dowodów cyfrowych i zachowania łańcucha dowodowego;

- pobiera listę wszystkich wolumenów w systemie za pomocą WMI (Windows Management Instrumentation) i prezentuje szczegółowe informacje: litera dysku, typ (Removable – nośnik wymienny, Fixed – dysk stały, Network – dysk sieciowy, CDROM – napęd CD/DVD, RAMDisk – dysk RAM), system plików, etykieta woluminu, rozmiar i wolna przestrzeń w gigabajtach;

- umożliwia zarządzanie mechanizmem Write Protection dla urządzeń USB – jest to funkcja systemu Windows, która blokuje możliwość zapisu danych na podłączonych nośnikach USB i pozwala chronić ich oryginalną zawartość przed modyfikacją; użytkownik może włączyć, wyłączyć lub sprawdzić aktualny status tego mechanizmu;

- wymusza zapis logów działań na wskazanym nośniku USB – log zawiera datę i godzinę utworzenia, wszystkie akcje użytkownika (włączenie lub wyłączenie ochrony, sprawdzenie statusu) oraz bieżące znaczniki czasu; plik logu otrzymuje nazwę w formacie usb_write_blocker_log_RRRR-MM-DD_GG-MM.txt, np. usb_write_blocker_log_2025-09-07_18-15.txt;

- informuje użytkownika, że zmiany w ochronie zapisu obowiązują jedynie dla nowo podłączonych urządzeń USB, natomiast już podłączone nie są objęte działaniem;

- zapewnia bezpieczne zakończenie działania – wyświetla podsumowanie, potwierdzenie zapisania logu, umożliwia decyzję o wyjściu i kończy pracę z 20-sekundowym odliczaniem.

USBWriteBlocker.exe

Cel: Zaawansowany write blocker USB (narzędzie uniemożliwiające zapis danych na nośnikach USB w celu ochrony ich oryginalnej zawartości) z funkcją audytowania i modułem edukacyjnym, umożliwiający włączanie, wyłączanie i monitorowanie mechanizmu Write Protection oraz rekomendujący prawidłowe metody akwizycji i zabezpieczania dowodów cyfrowych.

Licencja: Darmowa do użytku osobistego i komercyjnego.